يعتقد كثيرون أن مشاركة كلمات المرور بأمان تستلزم برنامج إدارة كلمات مرور متخصصاً، أو خزنة مشتركة، أو بنية تحتية لتقنية المعلومات على مستوى المؤسسات. لكن ماذا لو كنت تحتاج فقط إلى إرسال كلمة مرور مرة واحدة، الآن، إلى شخص لا يستخدم نفس أدواتك ولا ينتمي إلى مؤسستك؟ ربما تحتاج إلى تسليم بيانات تسجيل الدخول لخادم اختبار خاص بعميل، أو مساعدة أحد أفراد العائلة للدخول إلى حساب مشترك. الحاجة حقيقية، والوقت ضيق، وآخر ما تريده هو أن تبقى كلمة المرور تلك حاضرة في سلسلة رسائل البريد الإلكتروني إلى الأبد. هذا الدليل يأخذك خطوة بخطوة لمعرفة كيفية مشاركة كلمات المرور بأمان، دون إنشاء حساب، دون تثبيت أي شيء، ودون ترك أثر دائم.

جدول المحتويات

أبرز النقاط:

- البريد الإلكتروني والرسائل النصية وتطبيقات الدردشة ليست قنوات آمنة لإرسال كلمات المرور، حتى لو بدت مريحة.

- روابط الأسرار ذات الاستخدام الواحد تعتمد على نقل مشفر لبيانات الاعتماد، مما يضمن اختفاءها فور قراءتها.

- لا تحتاج إلى حساب أو مدير كلمات مرور لمشاركة كلمة مرور بأمان - تكفيك الأداة المناسبة وعملية واضحة.

- تقسيم التسليم (الرابط عبر قناة، وعبارة المرور عبر قناة أخرى) يضيف طبقة حماية ثانية عملية وفعّالة.

لماذا تفشل الطرق الشائعة؟

قبل الحديث عن الحل، من المهم أن نفهم المشكلة بدقة. عندما ترسل كلمة مرور عبر قناة اتصال عادية، تحدث أشياء كثيرة لا تلاحظها في الغالب:

- البريد الإلكتروني يخزّن الرسائل على خوادم لا تتحكم فيها، وغالباً إلى أجل غير مسمى. حتى بعد حذف الرسالة، قد تبقى في نسخ احتياطية، وفي صندوق الوارد للمستلم، وفي صناديق كل من أعاد توجيهها.

- الرسائل النصية SMS تُرسَل كنص عادي عبر شبكات مزودي الخدمة، وتُحفظ تلقائياً في نسخ احتياطية على كثير من الهواتف، وتكون مرئية لأي شخص يمسك الجهاز.

- Slack وTeams وأدوات الدردشة المشابهة تحتفظ بسجل الرسائل. كلمة المرور التي أرسلتها في رسالة مباشرة على Slack منذ عامين قد تكون لا تزال قابلة للبحث من قبل المسؤولين أو قابلة للاستخراج في تقارير البيانات.

- لقطات الشاشة والصور تُزامَن مع التخزين السحابي، وتُشارَك بالخطأ، وتُفهرَس بطرق لا يمكنك التنبؤ بها.

لا تعتمد أيٌّ من هذه الطرق على نقل مشفر لكلمة المرور. فهي تتعامل مع كلمة المرور بنفس الطريقة التي تتعامل بها مع "ماذا تريد للغداء؟" - مجرد نص يُخزَّن ويُسترجع.

الأخطاء الشائعة عند مشاركة كلمات المرور

فهم النظرية شيء، ورؤية هذه الأخطاء تتكرر في مواقف حقيقية شيء آخر. إليك أكثر الأخطاء شيوعاً مع سياق واقعي لكل منها.

الخطأ الأول: إرسال كلمة المرور مباشرة عبر البريد الإلكتروني

في عام 2021، تعرضت وكالة تسويق صغيرة في المملكة المتحدة لاختراق في بيانات عملائها. كشف التحقيق أن حساب البريد الإلكتروني لأحد المستقلين كان قد اختُرق قبل أشهر. وداخل ذلك الصندوق البريدي: سلسلة رسائل تحتوي على بيانات تسجيل الدخول لعدة حسابات على وسائل التواصل الاجتماعي لعملاء الوكالة، أُرسلت كنص عادي من قِبل مدير الحساب. ولم تُغيَّر كلمات المرور قط بعد التسليم الأولي. أثّر الاختراق على أربعة عملاء وتسبب في أضرار جسيمة للسمعة.

هذه ليست حالة استثنائية. إنها السلوك الافتراضي لمعظم الفرق الصغيرة التي لم تُرسِّخ عملية رسمية لمشاركة بيانات الاعتماد.

الخطأ الثاني: إبقاء كلمة المرور المشتركة ذاتها إلى الأبد

كلمة المرور المشتركة التي أُرسلت "مؤقتاً" إلى مقاول منذ ستة أشهر لا تزال بيانات اعتماد نشطة. إذا غادر ذلك المقاول المشروع، أو انتقل إلى وظيفة أخرى، أو تعرض جهازه للاختراق، فإن كلمة المرور لا تزال صالحة. كثير من المؤسسات تكتشف خلال عمليات التدقيق الأمني أن عشرات الأشخاص يملكون وصولاً إلى أنظمة من خلال بيانات اعتماد لم تُغيَّر قط بعد تسليمها.

الخطأ الثالث: إرسال كلمة المرور واسم المستخدم في نفس الرسالة

حتى لو اعترض شخص ما رسالة واحدة فقط، فإن إرسال اسم المستخدم وكلمة المرور معاً يمنحه كل ما يحتاجه. وهذا خطر مضاعف في سلاسل البريد الإلكتروني حيث يكون السياق (أي خدمة، أي حساب) مرئياً بالفعل في سطر الموضوع أو في الرسائل السابقة.

الخطأ الرابع: استخدام تطبيقات "آمنة" لا تعتمد فعلاً على التشفير من طرف إلى طرف

يفترض كثير من المستخدمين أن WhatsApp أو iMessage أو حتى Telegram (في الوضع الاعتيادي) آمنة بما يكفي لكلمات المرور. وبينما يوفر بعضها تشفيراً من طرف إلى طرف (E2EE) لمحتوى الرسائل، إلا أنها تخزّن سجل الرسائل على الأجهزة، وتُزامنه مع النسخ الاحتياطية السحابية، ويمكن الوصول إليه من قِبل أي شخص يملك وصولاً مادياً إلى الهاتف. التشفير يحمي من الاعتراض أثناء النقل، لكنه لا يحمي من الوصول إلى الجهاز أو الحساب.

الخطأ الخامس: عدم التأكد من استلام المستلم للرسالة فعلاً

الرابط ذو الاستخدام الواحد لا قيمة له إلا إذا فتحه الشخص الصحيح. إذا أرسلت رابطاً يتلف ذاتياً ولم تتأكد من أن المستلم قد وصل إليه، فلن تعرف إن كان قد اطلع عليه أم أن الرابط لا يزال معلقاً دون فتح وقابلاً للوصول. تأكد دائماً من الاستلام عبر قناة منفصلة.

كيف تبدو مشاركة كلمات المرور الآمنة فعلاً؟

هدف الطريقة الآمنة بسيط: تصل كلمة المرور إلى المستلم المقصود، ثم تتوقف عن الوجود في أي شكل قابل للاسترجاع. هذا بالضبط ما صُمِّمت من أجله روابط الأسرار ذات الاستخدام الواحد.

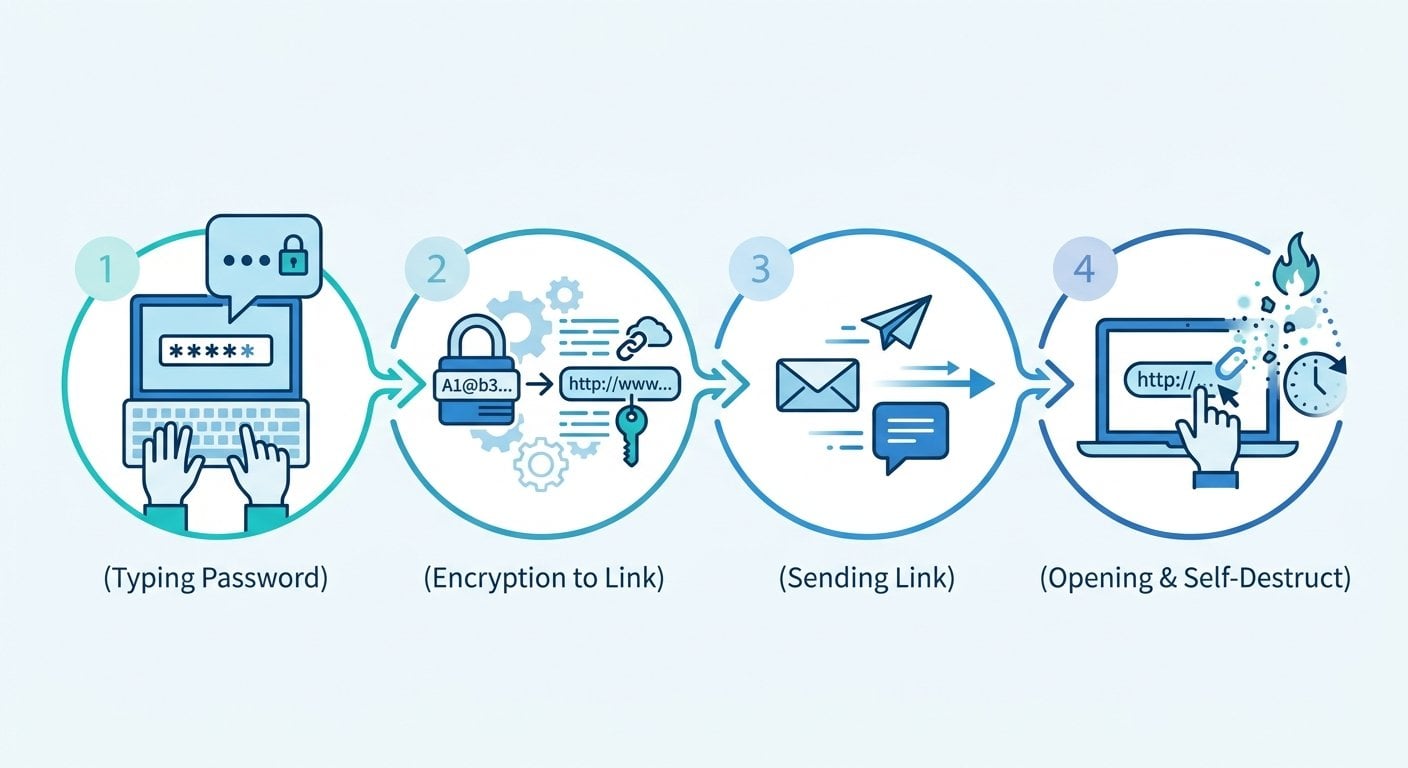

إليك كيف تعمل هذه الروابط:

- تُدخل كلمة المرور في أداة تقوم بتشفيرها وتوليد رابط فريد.

- ترسل هذا الرابط إلى المستلم.

- يفتح المستلم الرابط ويرى كلمة المرور مرة واحدة، ثم يُدمَّر الرابط نهائياً.

- إذا حاول أي شخص آخر فتح الرابط بعد ذلك، لن يجد شيئاً - البيانات اختفت.

هذا النهج يحل المشكلة الجوهرية: كلمة المرور لا تجلس في سلسلة رسائل، ولا تُعاد إعادة توجيهها، ولا تبقى في سجلات الخادم. التشفير والتدمير الذاتي يحدثان على مستوى البنية التحتية، وليسا مجرد واجهة مستخدم.

مثال عملي - إرسال كلمة مرور إلى مقاول

تخيّل أنك مدير مشروع في شركة SaaS. يحتاج مقاول جديد إلى وصول مؤقت لبيئة الاختبار لديك لتشغيل بعض الاختبارات. تملك بيانات الاعتماد. يحتاجها الآن. لا تشتركان في مدير كلمات مرور، ولست بصدد إعداد واحد لمهمة مدتها يومان.

هكذا تبدو الطريقة غير الآمنة:

- تكتب كلمة المرور في رسالة Slack: "هذا هو تسجيل الدخول: staging.yourapp.com | user: admin | pass: StagingPass2024"

- تلك الرسالة موجودة الآن في سجل Slack، قابلة للبحث من قِبل مسؤولي مساحة العمل، ومرئية لأي شخص يصل يوماً ما إلى تلك المحادثة.

وهكذا تبدو الطريقة الآمنة:

- تفتح أداة مشاركة كلمات المرور (لا حاجة لحساب).

- تكتب كلمة المرور في الحقل المشفر وتضبطها لتنتهي بعد مشاهدة واحدة.

- تنسخ الرابط المُولَّد وترسله إلى المقاول عبر Slack أو البريد الإلكتروني.

- ترسل اسم المستخدم وعنوان URL لبيئة الاختبار في رسالة منفصلة، بحيث لا يكشف الرابط وحده عن أي شيء مفيد دون سياق.

- تطلب من المقاول تأكيد وصوله إلى الرابط. بمجرد أن يفعل، لن تعود كلمة المرور موجودة في أي مكان سوى ذاكرته (ومثالياً في ملاحظاته الآمنة الخاصة).

تستغرق العملية بأكملها أقل من دقيقتين. بلا حساب. بلا تثبيت. بلا سجل دائم.

دليل خطوة بخطوة لإرسال كلمة مرور بأمان عبر الإنترنت

إليك العملية العملية موضحة بشكل يسهل على أي شخص اتباعه:

- أنشئ كلمة مرور قوية أولاً (إذا لزم الأمر). إذا كنت تُعدّ بيانات اعتماد جديدة بدلاً من مشاركة موجودة، استخدم مولّد كلمات المرور لإنشاء كلمة مرور لا يمكن تخمينها. لا تنشئها في محرر نصوص أو تطبيق ملاحظات قد يحفظها تلقائياً.

- افتح أداة روابط الأسرار ذات الاستخدام الواحد. لا حاجة لحساب. الصق كلمة المرور في الحقل المشفر.

- اضبط شروط انتهاء الصلاحية. تتيح لك معظم الأدوات الاختيار بين انتهاء صلاحية زمني (مثلاً: 24 ساعة) وانتهاء صلاحية بعد المشاهدة (ينتهي بعد فتح واحد). بالنسبة لكلمات المرور، الانتهاء بعد المشاهدة هو الخيار الصحيح دائماً تقريباً.

- انسخ الرابط المُولَّد. هذا هو الشيء الوحيد الذي ترسله عبر قناتك الاعتيادية (البريد الإلكتروني، Slack، إلخ).

- أرسل السياق بشكل منفصل. أخبر المستلم بالخدمة التي تخص كلمة المرور، واسم المستخدم المطلوب، في رسالة منفصلة. بهذه الطريقة، الرابط وحده لا يفيد أي شخص يعترضه.

- تأكد من الاستلام. اطلب من المستلم تأكيد فتحه للرابط. إذا لم يفتحه وانتهت صلاحيته، ستحتاج إلى توليد رابط جديد.

- غيّر كلمة المرور بعد الاستخدام (كلما أمكن). إذا كانت بيانات الاعتماد مؤقتة، ألغِها أو غيّرها بمجرد انتهاء المهمة. هذا من أساسيات النظافة الأمنية بصرف النظر عن مدى أمان طريقة المشاركة.

هذه العملية تنجح سواء كنت تشارك كلمة مرور شبكة Wi-Fi مع ضيف، أو تسلّم بيانات اعتماد خادم لمطوّر، أو ترسل لعميل بيانات دخوله بعد الإعداد. تتناسب مع الاستخدام الشخصي وتتوسع لتناسب سير عمل الفرق الصغيرة دون الحاجة إلى أي بنية تحتية.

فهم التشفير المبني على كلمة المرور بأسلوب مبسط

لا تحتاج إلى أن تكون خبيراً في علم التشفير لاستخدام هذه الأدوات، لكن فهم الأساسيات يساعدك على اتخاذ قرارات أفضل. التشفير المبني على كلمة المرور (يُختصر أحياناً بـ PBE) هو عملية استخدام مفتاح مشتق من كلمة مرور لتشفير البيانات. عندما تلصق كلمة مرور في أداة مشاركة آمنة، تقوم الأداة عادةً بما يلي:

- تشفير النص باستخدام خوارزمية قوية (في الغالب AES-256) قبل أن يغادر متصفحك.

- تخزين النسخة المشفرة فقط على الخادم، وليس النص الصريح.

- حذف البيانات المشفرة من الخادم فور الوصول إلى الرابط (أو عند انتهاء صلاحيته).

هذا يعني أنه حتى لو حصل شخص ما على وصول إلى الخادم، لن يجد شيئاً مفيداً - البيانات إما مشفرة بما يجعل فك تشفيرها عملياً مستحيلاً، أو محذوفة بالفعل. هذه هي الآلية الأساسية التي تجعل نقل كلمة المرور المشفر مختلفاً جوهرياً عن مجرد إرسال نص عبر قناة "خاصة".

بالنسبة للفرق التي تتعامل مع بيانات حساسة على نطاق واسع، يرتبط هذا النهج بمخاوف أشمل حول كيفية حدوث تسريبات بيانات الشركات - غالباً ليس من خلال اختراقات متطورة، بل من خلال بيانات اعتماد مكشوفة في قنوات الاتصال.

متى تستخدم أي طريقة؟

| الموقف | الطريقة الموصى بها | السبب |

|---|---|---|

| وصول مقاول لمرة واحدة | رابط سري ذو استخدام واحد | لا سجل دائم، يتدمر ذاتياً بعد المشاهدة |

| مشاركة بيانات اعتماد مستمرة بين الفريق | مدير كلمات مرور مع خزنة مشتركة | سجل تدقيق أفضل وتحكم في الوصول |

| تسليم حساب شخصي (مثلاً: أحد أفراد العائلة) | رابط سري ذو استخدام واحد | لا حاجة لحساب، بسيط وسريع |

| إرسال بيانات دخول العميل لحسابه الخاص | رابط سري ذو استخدام واحد | احترافي، لا أثر يبقى من جانبك |

| وصول طارئ لدعم تقنية المعلومات | رابط سري ذو استخدام واحد مع صلاحية قصيرة | التحديد الزمني يقلص نافذة التعرض للخطر |

بالنسبة للفرق التي تعمل عن بُعد، يُعدّ هذا النهج السلس لمشاركة بيانات الاعتماد جزءاً من منظومة ممارسات أشمل. أمان العمل عن بُعد يعتمد على تقليص عدد الأماكن التي تُخزَّن فيها المعلومات الحساسة، وروابط الاستخدام الواحد تحقق ذلك بدقة.

إذا كنت تتعامل أيضاً مع أنواع أخرى من المعلومات الحساسة بخلاف كلمات المرور، فإن نفس المبادئ تنطبق. الحفاظ على أمان الرسائل الخاصة يتبع منطقاً مماثلاً: قلّص الاستمرارية، عظّم التشفير، وامنح المعلومات أقصر عمر ممكن يتسق مع غرضها.

خلاصة

مشاركة كلمات المرور بأمان لا يجب أن تكون معقدة أو مكلفة أو مشروطة بأن يستخدم الجميع نفس الأدوات. الجمع بين أداة روابط الأسرار ذات الاستخدام الواحد وعملية تسليم ثنائية القناة يمنحك معظم مزايا الأمان التي توفرها إدارة بيانات الاعتماد على مستوى المؤسسات، دون تعقيداتها. الفكرة الجوهرية هي: كلمة المرور التي لم تعد موجودة لا يمكن سرقتها. أرسلها مرة واحدة، تأكد من استلامها، ودع الأداة تتولى الباقي. إذا كنت بحاجة إلى مشاركة شيء حساس اليوم، فإن العملية الموضحة هنا تستغرق وقتاً أقل من كتابة بريد إلكتروني.

شارك كلمات المرور والأسرار دون ترك أي أثر

استخدم أداتنا المجانية لإنشاء روابط مشفرة ذات استخدام واحد لكلمات المرور والملاحظات والملفات الحساسة. لا حاجة لحساب، ولا تُخزَّن البيانات بعد التسليم.

جرّب أداتنا المجانية ←

نعم، إذا كانت الأداة تستخدم تشفيراً من جانب العميل وتحذف البيانات بعد الوصول إلى الرابط. ابحث عن أدوات تشفّر البيانات قبل مغادرتها متصفحك ولا تتطلب إنشاء حساب. هذا يعني أن الخادم لا يحتفظ بكلمة مرورك كنص صريح ولا يملك شيئاً يكشفه حتى في حال اختراقه.

الرابط المشترك العادي يبقى نشطاً إلى أجل غير مسمى ويمكن لأي شخص يملكه فتحه. أما رابط الاستخدام الواحد فيتدمر ذاتياً بعد أول مشاهدة، أو بعد مرور فترة زمنية محددة. هذا يعني أن نافذة التعرض للخطر ضيقة جداً، ولا يوجد رابط دائم يمكن إعادة توجيهه أو فهرسته أو اكتشافه لاحقاً.

لا، مع الأداة المناسبة. عدة أدوات لمشاركة كلمات المرور مصممة خصيصاً للاستخدام المرة الواحدة دون حساب. تلصق كلمة مرورك، تولّد رابطاً، وترسله. بلا تسجيل، بلا اشتراك، بلا ملف شخصي مخزَّن. هذا يجعلها مثالية للاستخدام العرضي دون إنشاء التزامات أمنية جديدة.

قد يعني هذا أن الرابط انتهت صلاحيته بمرور الوقت، أو أن شخصاً آخر فتحه أولاً. في كلتا الحالتين، لا تعد إرسال نفس كلمة المرور. تعامل مع بيانات الاعتماد على أنها ربما تعرضت للاختراق، أعد تعيينها إن أمكن، وأنشئ رابطاً جديداً ذا استخدام واحد مع كلمة المرور الجديدة. تأكد من الاستلام بسرعة هذه المرة.

نعم. روابط التشفير ذات الاستخدام الواحد تعمل بنفس الكفاءة مع مفاتيح API والملاحظات الخاصة ورموز التراخيص والنصوص الحساسة الأخرى. بعض الأدوات تدعم أيضاً نقل الملفات المشفرة. ينطبق نفس المبدأ: تُسلَّم المعلومات مرة واحدة ثم تُحذف نهائياً من الخادم.