أمان البيانات في العمل عن بُعد لم يعد مجرد قلق محصور في أقسام تقنية المعلومات. عندما يكون فريقك منتشراً عبر المكاتب المنزلية والمقاهي ومساحات العمل المشتركة، فإن كل رسالة تحمل كلمة مرور أو مفتاح API أو تفاصيل سرية للعملاء تصبح مسؤولية محتملة. أدوات الدردشة العادية والبريد الإلكتروني لم تُصمم أبداً لهذا الواقع. فهي تحفظ الرسائل إلى أجل غير مسمى، وتتزامن عبر الأجهزة، وتترك آثاراً يمكن الوصول إليها بعد وقت طويل من انتهاء المحادثة الأصلية. بالنسبة للفرق الموزعة التي تتعامل مع المعلومات الحساسة يومياً، تلك الفجوة بين الراحة والأمان هي المكان الذي تحدث فيه الخروقات الأمنية.

النقاط الرئيسية:

- معظم أدوات التواصل التجاري الشائعة تحتفظ بسجل الرسائل، مما يخلق مخاطر تعرض طويلة المدى للفرق العاملة عن بُعد.

- الرسائل المشفرة ذاتية التدمير تقضي على آثار البيانات المستمرة للمعلومات الحساسة مثل كلمات المرور والرموز وتفاصيل العملاء.

- نهج الرابط الواحد يضمن أن المستقبل المقصود فقط يمكنه قراءة الرسالة، ولمرة واحدة فقط.

- اعتماد المراسلة المؤقتة لسير عمل محدد (وليس كل التواصل) هو ترقية أمنية عملية وقليلة الاحتكاك لفرق العمل من المنزل.

جدول المحتويات

المشكلة الحقيقية في التواصل بين الفرق البعيدة

عندما تعمل الفرق في نفس المكتب، غالباً ما تبقى المعلومات الحساسة شفهية. لا أحد يكتب كلمة مرور الخادم في Slack عندما يمكنه المشي وقولها مباشرة. لكن في الفريق الموزع، يختفي هذا الخيار. كل شيء يصبح نصاً، والنص يُحفظ.

فكر في ما يشاركه فريق عمل من المنزل عبر أدوات الدردشة في أسبوع واحد: بيانات اعتماد قاعدة البيانات، وكلمات مرور بيئة الاختبار، ورموز API، وأرقام حسابات العملاء، ومسودات الوثائق القانونية، وتفاصيل الموارد البشرية. معظم هذا يتدفق عبر منصات بُنيت لسرعة التعاون، وليس للسرية. تلك الرسائل تجلس في سجلات قابلة للبحث، وتُنسخ احتياطياً إلى خوادم سحابية، ويمكن كشفها من خلال حساب مخترق أو أمر استدعاء أو تكامل سيء التكوين.

المشكلة ليست أن الفرق مهملة. المشكلة أن الأدوات الافتراضية تنشئ سجلات دائمة لمعلومات كانت مخصصة لتكون مؤقتة فقط. وفقاً لـ تقرير IBM حول تكلفة خروقات البيانات، تبقى بيانات الاعتماد المخترقة أحد الأسباب الرئيسية لخروقات البيانات عالمياً. العمل عن بُعد يوسع سطح الهجوم بشكل كبير، لأن بيانات الاعتماد تُشارك بتكرار أكثر وعبر قنوات أكثر.

للحصول على نظرة أعمق حول كيف يحدث هذا على المستوى التنظيمي، راجع لماذا تحدث تسريبات بيانات الشركات وكيف يمكن للرسائل ذاتية التدمير منعها.

ما تفعله الرسائل ذاتية التدمير فعلياً

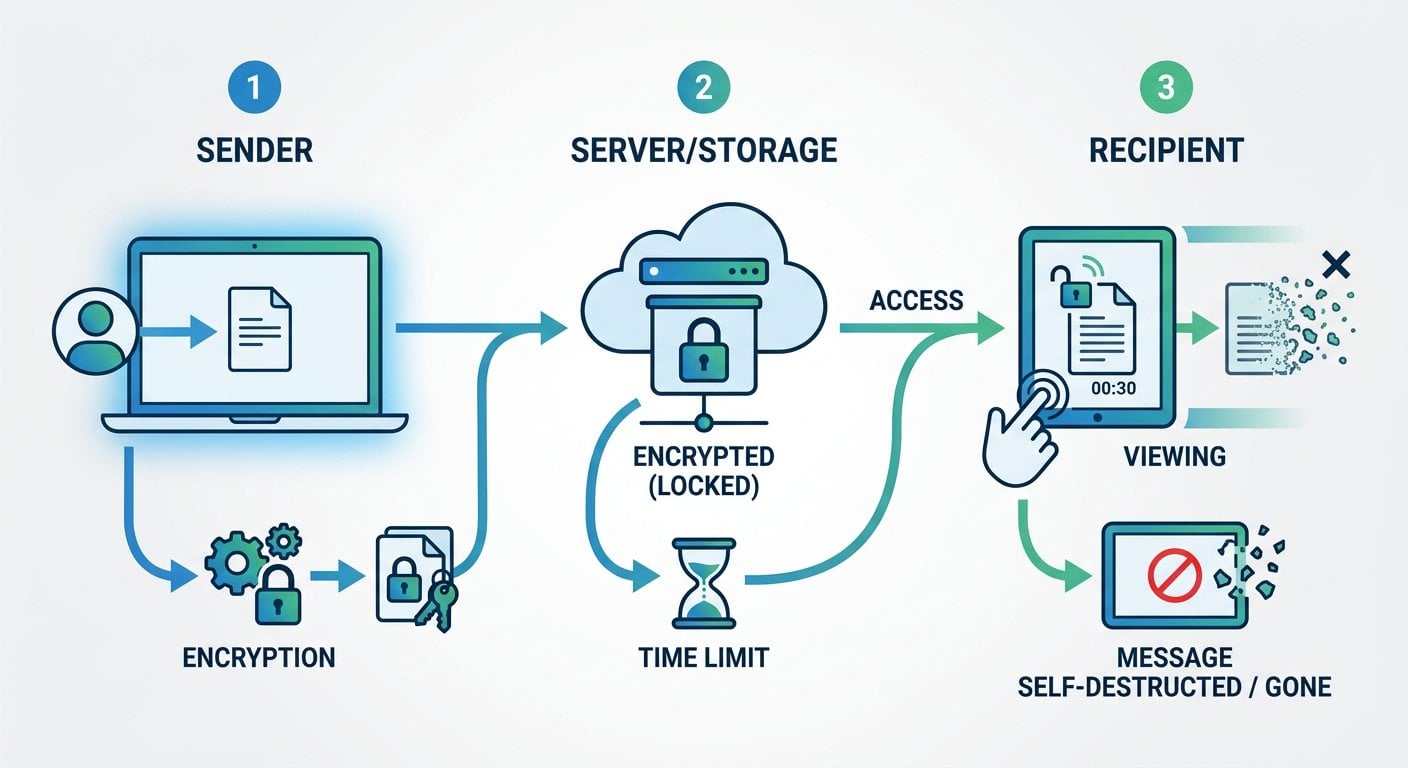

الرسالة ذاتية التدمير ليست مجرد رسالة بمؤقت. عند تنفيذها بشكل صحيح، هي ملاحظة قابلة للقراءة مرة واحدة تُشفر قبل أن تترك متصفحك، وتُحفظ مؤقتاً على خادم في شكل مشفر، وتُحذف نهائياً في لحظة فتحها (أو بعد فترة انتهاء صلاحية محددة، أيهما يحدث أولاً).

هذا النهج يحل ثلاث مشاكل محددة مهمة للمراسلة المشفرة للفرق البعيدة:

- لا تخزين دائم: بمجرد القراءة، تختفي الرسالة من الخادم. لا يوجد سجل للاستدعاء، ولا نسخة احتياطية للاختراق، ولا صندوق بريد للتعرض.

- مستقبل واحد، قراءة واحدة: إذا اعترض شخص ما الرابط قبل أن يفتحه المستقبل المقصود، سيعرف المستقبل فوراً لأن الرسالة ستكون قد اختفت بالفعل.

- تشفير في النقل والراحة: المحتوى مشفر قبل أن يترك جهاز المرسل، مما يعني أن حتى مقدم الخدمة لا يمكنه قراءته.

لفهم الآليات التقنية وراء هذا، المقال حول كيف تعمل الملاحظات ذاتية التدمير خلف الكواليس يغطي نموذج التشفير وأمان المتصفح بالتفصيل.

حالات الاستخدام الشائعة في العمل عن بُعد

المراسلة المؤقتة لا تهدف لاستبدال مجموعة أدوات التواصل التجاري بالكامل. إنها أداة مستهدفة للحظات المحددة عالية الحساسية. إليك المواقف التي تستفيد منها الفرق الموزعة أكثر:

مشاركة بيانات الاعتماد أثناء التوظيف

الموظفون الجدد يحتاجون الوصول للأنظمة من اليوم الأول. إرسال كلمات المرور الأولية عبر البريد الإلكتروني أو Slack ينشئ سجلاً دائماً. استخدام رابط ذاتي التدمير عبر أداة مثل SecretNote يعني أن بيانات الاعتماد تُسلم بأمان ودليل هذا التسليم يختفي بعد الاستخدام الأول.

تمرير مفاتيح API والرموز

المطورون في الفرق البعيدة يحتاجون بانتظام لمشاركة رموز بيئات الاختبار، أو تكاملات الطرف الثالث، أو أنابيب CI/CD. هذه أهداف عالية القيمة. الملاحظة المشفرة لمرة واحدة هي طريقة أكثر أماناً لمشاركة كلمات المرور عن بُعد من لصقها في دردشة جماعية.

إرسال بيانات حساسة للعملاء

أرقام الحسابات، أو المراجع القانونية، أو معرفات الرعاية الصحية تحتاج أحياناً للانتقال بين أعضاء الفريق بسرعة. الملاحظات المؤقتة تضمن أن هذه المعلومات لا تبقى في سجلات الدردشة أو خيوط البريد الإلكتروني التي يمكن الوصول إليها بعد شهور.

التواصل الداخلي للموارد البشرية والرواتب

تفاصيل الراتب، وملاحظات الأداء، وبيانات التعريف الشخصية المشتركة بين الموارد البشرية والمدراء يجب ألا تعيش في صندوق بريد عادي. الرسالة ذاتية التدمير تضمن وصول المعلومات للشخص المناسب ثم تتوقف عن الوجود.

رموز الوصول المؤقتة

رموز النسخ الاحتياطي ثنائية العامل، وبيانات اعتماد VPN المؤقتة، ورموز PIN لمرة واحدة هي بطبيعتها قصيرة الأمد. معاملتها كسجلات دائمة في سجل دردشة يهزم غرضها تماماً.

لمزيد من السياق حول الحفاظ على أمان الرسائل الخاصة عبر سيناريوهات مختلفة، راجع كيفية الحفاظ على رسائلك الخاصة آمنة حقاً.

مثال عملي: إدخال مطور يعمل عن بُعد

إليك سيناريو واقعي يحدث في شركات SaaS كل أسبوع.

شركة SaaS متوسطة الحجم توظف مطور خلفي سيعمل بالكامل عن بُعد. في يومه الأول، قائد DevOps يحتاج لمشاركة: كلمة مرور AWS IAM مؤقتة، ورمز وصول شخصي لـ GitHub للمستودع الخاص، وسلسلة اتصال قاعدة بيانات الاختبار. الشركة تستخدم Slack للتواصل اليومي.

الافتراضي غير الآمن: قائد DevOps يفتح رسالة مباشرة في Slack ويلصق الثلاث بيانات اعتماد في رسالة واحدة. Slack يحفظ هذا إلى أجل غير مسمى. الرسالة الآن جزء من تصدير Slack للشركة، متزامنة مع هاتف المطور، ومرئية لأي مدير Slack بوصول سجل التدقيق. إذا تعرض حساب المطور للاختراق، تلك بيانات الاعتماد لا تزال جالسة هناك، حتى بعد تدويرها.

البديل الآمن: قائد DevOps يفتح SecretNote، يكتب بيانات الاعتماد في ملاحظة جديدة، يضبطها للتدمير الذاتي بعد عرض واحد، وينسخ الرابط المُنتج. يرسلون الرابط فقط عبر Slack. المطور ينقر عليه، يقرأ بيانات الاعتماد، والملاحظة تُحذف نهائياً. ما يبقى في Slack هو رابط ميت بدون محتوى قابل للاسترداد.

الفرق الزمني الإجمالي بين هذين النهجين: حوالي 45 ثانية. الفرق الأمني كبير. هذه هي الحالة العملية لـ إرسال رسائل آمنة في سياق العمل عن بُعد.

كما تتعامل مباشرة مع قيد حقيقي تواجهه معظم الفرق: الناس لن يعتمدوا أدوات تبطئهم. الملاحظات ذاتية التدمير تتناسب مع سير العمل الموجود دون استبداله.

خطوات عملية لتنفيذ المراسلة المؤقتة

طرح هذا عبر فريق موزع لا يتطلب إصلاحاً أمنياً شاملاً. إليك تسلسل عملي:

- راجع ما يشاركه فريقك حالياً عبر الدردشة: اقض أسبوعاً واحداً في تسجيل كل حالة يُرسل فيها كلمة مرور أو رمز أو معرف حساس عبر Slack أو Teams أو البريد الإلكتروني. هذا ينشئ صورة واضحة لتعرضك الفعلي.

- حدد قائمة قصيرة من أنواع البيانات "المؤقتة دائماً": كلمات المرور، ومفاتيح API، ورموز النسخ الاحتياطي ثنائية العامل، والمعرفات الشخصية يجب أن تمر دائماً عبر ملاحظة ذاتية التدمير. اكتب هذا في سياسة الأمان الداخلية.

- اختر أداة ووثق سير العمل: اختر أداة (SecretNote خيار مباشر)، اكتب دليلاً داخلياً من فقرتين يوضح بالضبط كيفية إنشاء ومشاركة ملاحظة، وانشره في ويكي فريقك.

- درب أثناء التوظيف، وليس بعد الحوادث: اجعل سير العمل الآمن للملاحظات جزءاً من توظيف اليوم الأول. الموظفون الجدد يعتمدون عادات مبكرة. إعادة تجهيز عادات الأمان للموظفين الحاليين أصعب.

- راجع ودور بيانات الاعتماد التي شُوركت سابقاً بطريقة غير آمنة: بمجرد وضع العملية الجديدة، ارجع ودور أي بيانات اعتماد شُوركت عبر قنوات دائمة. هذا يغلق نافذة التعرض الموجودة.

البقاء محدثاً حول المتطلبات التنظيمية للتعامل مع البيانات مهم أيضاً للفرق البعيدة. صفحة أخبار الخصوصية والتحديثات التنظيمية لـ 2026 تغطي التغييرات الأخيرة التي تؤثر على كيفية تعامل الشركات مع التواصلات الحساسة.

ما تبحث عنه في أداة المراسلة الآمنة

ليس كل الأدوات المسوقة كـ"آمنة" تقدم نفس الحماية. عند تقييم خيارات المراسلة المشفرة للفرق البعيدة، تحقق من هذه الميزات المحددة:

| الميزة | لماذا مهمة |

|---|---|

| تشفير جانب العميل | يجب تشفير الرسالة قبل أن تترك متصفحك، حتى لا يستطيع مقدم الخدمة قراءتها. |

| تدمير القراءة الواحدة | يجب حذف الملاحظة فوراً بعد العرض الأول، وليس فقط وضع علامة كمقروءة. |

| لا حاجة لحساب للمستقبلين | طلب التسجيل من المستقبلين ينشئ احتكاكاً وأثر بيانات جديد. النهج القائم على الرابط أنظف. |

| خيارات انتهاء الصلاحية | إذا لم يفتح المستقبل الملاحظة أبداً، يجب أن تنتهي صلاحيتها تلقائياً بعد فترة محددة. |

| لا تسجيل لمحتوى الملاحظة | يجب أن يحفظ الخادم الكتلة المشفرة فقط، وليس البيانات الوصفية حول محتوى الملاحظة. |

نموذج التشفير من طرف إلى طرف هو المعيار التقني الذي يكمن وراء أدوات المراسلة المؤقتة الآمنة حقاً. أي أداة تدعي الأمان دون هذا المعيار تقدم شيئاً أضعف مما يبدو.

لنظرة أوسع حول ما يجعل الروابط لمرة واحدة فعالة في منع تسريب البيانات، راجع ما هي الروابط السرية لمرة واحدة وكيف تعمل.

الخلاصة

أمان بيانات العمل عن بُعد لا يتطلب بنية تحتية على مستوى المؤسسة للتحسن بشكل معنوي. بالنسبة لمعظم الفرق الموزعة، أكبر فجوة ليست في جدران الحماية أو حماية نقاط النهاية. إنها في العادة اليومية لمشاركة المعلومات الحساسة عبر أدوات لم تُصمم أبداً للحفاظ على الأسرار. الرسائل ذاتية التدمير تملأ تلك الفجوة بأقل احتكاك. تتناسب مع سير العمل الموجود، ولا تتطلب إعداداً تقنياً من المستقبلين، وتقضي على آثار البيانات المستمرة التي تجعل مشاركة بيانات الاعتماد محفوفة بالمخاطر. تغيير العادة لمدة 45 ثانية الموصوف في مثال التوظيف أعلاه هو نوع التحسين الأمني العملي منخفض التكلفة الذي يُعتمد فعلاً.

توقف عن ترك بيانات الاعتماد في سجلات الدردشة

SecretNote يتيح لك إنشاء ملاحظة مشفرة تحذف نفسها بعد قراءة واحدة. لا حاجة لحساب للمستقبلين، لا محتوى مُحفظ، لا أثر بيانات. جربه الآن وأرسل ملاحظة مشفرة ذاتية التدمير مجاناً.

جرب أداتنا المجانية ←

نعم، عندما تستخدم الأداة تشفير جانب العميل وتدمير القراءة الواحدة. كلمة المرور تُشفر قبل ترك متصفحك، تُحفظ فقط ككتلة مشفرة، وتُحذف نهائياً بعد أن يفتحها المستقبل مرة واحدة. هذا أكثر أماناً بكثير من إرسال كلمات المرور عبر البريد الإلكتروني أو الدردشة.

معظم الأدوات، بما في ذلك SecretNote، تتيح لك تحديد وقت انتهاء صلاحية. إذا لم تُفتح الملاحظة خلال تلك النافزة، تُحذف تلقائياً من الخادم. يمكنك حينها إعادة إرسال ملاحظة جديدة. هذا يمنع الروابط المهجورة من أن تصبح ثغرة طويلة المدى.

لا، لديهما أغراض مختلفة. مدير كلمات المرور يحفظ وينظم بيانات الاعتماد للاستخدام المستمر. الملاحظات ذاتية التدمير للحظة النقل، عندما تحتاج لتسليم بيانات اعتماد لشخص ما بأمان. كلا الأداتين متكاملتان وتتعاملان مع نقاط مختلفة في دورة حياة بيانات الاعتماد.

مع SecretNote، لا حاجة لحساب. المستقبل ببساطة ينقر على الرابط ويقرأ الملاحظة. هذا يزيل الاحتكاك ويتجنب إنشاء آثار بيانات إضافية. الرابط نفسه هو المفتاح، وبمجرد استخدامه، لا الرابط ولا محتوى الملاحظة يبقى متاحاً في أي مكان.

العمل عن بُعد يجبر الفرق على مشاركة بيانات الاعتماد رقمياً بدلاً من شفهياً. هذا ينشئ سجلات نصية في أدوات الدردشة والبريد الإلكتروني ومنصات التعاون. كل من تلك السجلات نقطة تعرض محتملة من خلال اختراق الحساب أو تصدير البيانات أو تكاملات الطرف الثالث مع وصول لسجل الرسائل.