很多人觉得安全地共享密码必须依赖专用的密码管理器、共享密码库,或者公司 IT 部门的支持。但如果你只是临时需要把一个密码发给某人,而对方既没有你用的工具,也不在同一个组织里,该怎么办?也许你要把客户的测试服务器凭据交给承包商,也许你要帮家人登录一个共享账户。需求真实存在,时间窗口很短,而你最不想看到的,就是那个密码永远躺在某封邮件的回复链里。本文将手把手带你了解如何安全地分享密码,不需要注册账户,不需要安装任何软件,也不会留下永久记录。

核心要点:

- 邮件、短信和聊天工具都不是发送密码的安全渠道,即便用起来很方便。

- 一次性密钥链接通过加密传输确保凭据在被读取后立即消失。

- 安全地共享密码不需要账户或密码管理器,只需要合适的工具和清晰的流程。

- 拆分发送(链接走一个渠道,口令走另一个渠道)可以在实践中增加一层保护。

常见方法为何不安全

在介绍解决方案之前,有必要先把问题说清楚。当你通过普通渠道发送密码时,背后会发生一些你可能从未想到的事情:

- 电子邮件会把消息存储在你无法控制的服务器上,而且往往是无限期保存。即使你删除了那封邮件,它仍可能存在于备份中、收件人的收件箱里,以及任何被转发的人的收件箱里。

- 短信以明文形式在运营商网络中传输,许多手机还会自动备份,任何拿到手机的人都能看到。

- Slack、Teams 等协作工具会保留消息历史记录。你两年前在 Slack 私信里发的密码,管理员可能仍然可以搜索到,或者在数据导出时被翻出来。

- 截图或照片会同步到云存储,可能被意外分享,并以难以预测的方式被索引。

这些方式都没有使用加密传输。它们对待密码的方式和对待"午饭吃什么"一样,只是一段需要存储和检索的文本而已。

共享密码时最常犯的错误

理解理论是一回事,看清楚这些错误在真实场景中如何发生又是另一回事。以下是最常见的几种错误,并附有实际背景。

错误一:直接在邮件正文中发送密码

2021 年,英国一家小型营销公司遭遇了客户数据泄露事件。调查发现,一名自由职业者的邮箱在数月前已被入侵。那个收件箱里有一串邮件,包含多个客户社交媒体账户的登录凭据,全部以明文形式由客户经理发出。密码在最初交接后从未更改过。此次泄露波及四个客户,造成了严重的声誉损失。

这不是极端案例,而是大多数没有规范凭据共享流程的小团队的默认做法。

错误二:永远沿用同一个共享密码

六个月前"临时"发给承包商的密码,现在仍然是有效凭据。如果那位承包商已经离开了项目、换了工作,或者自己的设备被入侵,那个密码依然可以使用。许多组织在安全审计时才发现,有数十人通过从未在交接后轮换过的凭据访问着各种系统。

错误三:在同一条消息里同时发送用户名和密码

即使攻击者只截获了一条消息,同时发送用户名和密码就等于把所有需要的信息都送了出去。在邮件线程中这一点尤其危险,因为邮件主题或之前的消息往往已经暴露了是哪个服务、哪个账户。

错误四:使用并非真正端对端加密的"安全"应用

很多用户认为 WhatsApp、iMessage,甚至 Telegram(普通模式)对于发送密码来说足够安全。虽然其中一些应用对消息内容提供了端对端加密(E2EE),但它们仍然会在设备上保留消息历史记录,同步到云备份,并且任何能物理接触手机的人都可以访问。加密只能防止传输过程中的拦截,无法防止对设备或账户的直接访问。

错误五:没有确认收件人是否真的收到了

一次性链接只有在正确的人打开时才有意义。如果你发出了一个阅后即焚的链接,却从未向收件人确认他们是否已访问,你就无从得知密码是否被读取,或者链接是否仍未被打开、处于可访问状态。务必通过另一个渠道跟进确认。

真正安全的密码共享是什么样的

安全方式的目标很简单:密码到达预定收件人之后,就不再以任何可检索的形式存在。这正是一次性密钥链接的设计初衷。

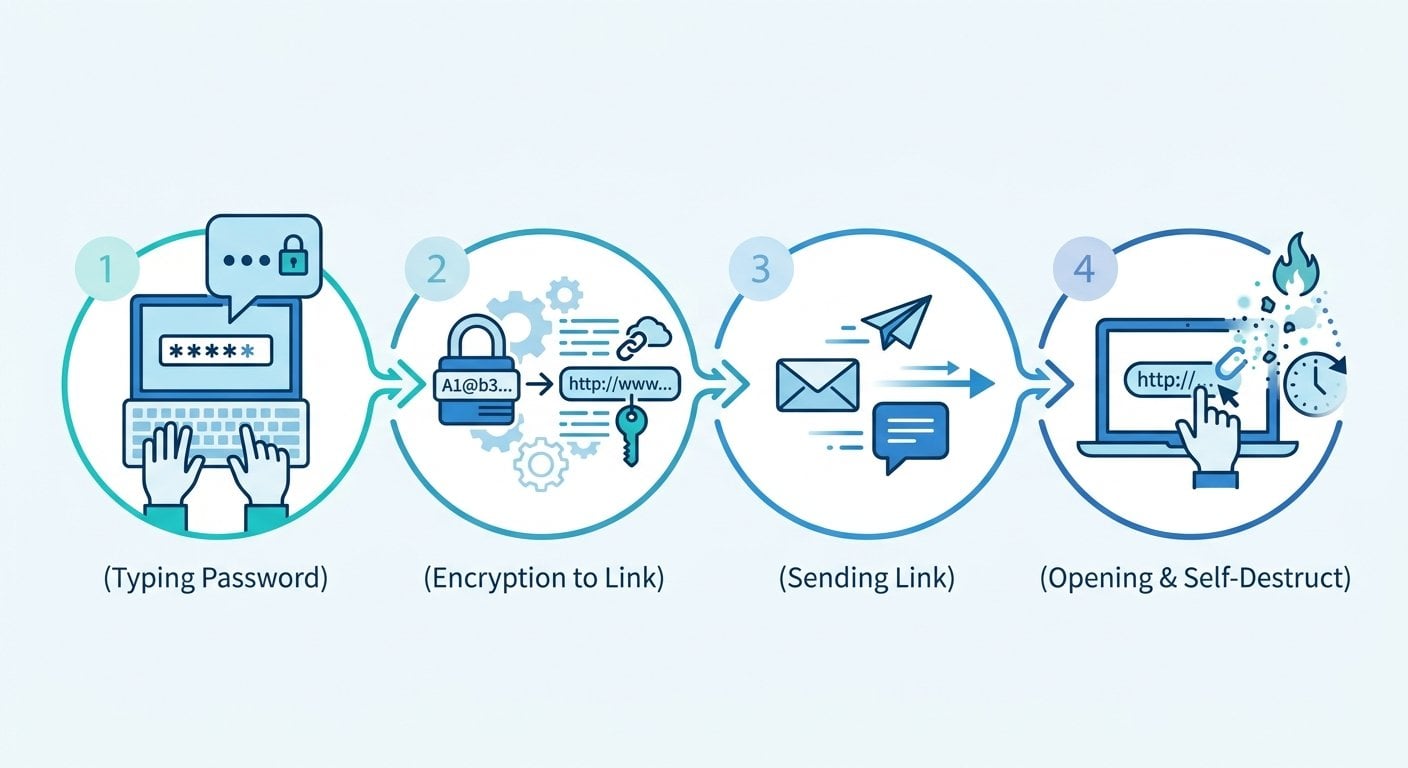

一次性密钥链接的工作方式如下:

- 你将密码输入一个工具,该工具对其加密并生成一个唯一链接。

- 你将该链接发送给收件人。

- 收件人打开链接,查看一次密码,链接随即被永久销毁。

- 之后任何人再尝试打开该链接,什么也得不到,数据已经消失。

这种方式从根本上解决了问题:密码不会停留在消息线程里,不会被转发,也不会残留在服务器日志中。加密和自毁发生在基础设施层面,而不仅仅是界面上的一个小技巧。

实际案例:把密码发给承包商

假设你是一家 SaaS 公司的项目经理。一位新承包商需要临时访问你的测试环境来运行一些测试。你有凭据,他们现在就需要。你们没有共享密码管理器,也不打算为一个两天的合作专门配置一个。

不安全的做法是这样的:

- 你在 Slack 消息里直接输入密码:"登录信息在这里:staging.yourapp.com | 用户名:admin | 密码:StagingPass2024"

- 这条消息现在已经进入 Slack 的历史记录,工作区管理员可以搜索到,任何曾经访问过该对话的人也都能看到。

安全的做法是这样的:

- 打开一个密码共享工具(无需账户)。

- 将密码输入加密字段,并设置为查看一次后过期。

- 复制生成的链接,通过 Slack 或邮件发给承包商。

- 通过另一条消息单独发送用户名和测试站点的 URL,这样即使链接被截获,没有上下文也毫无用处。

- 请承包商确认已访问链接。一旦确认,密码就不再存在于任何地方,只在他们的记忆里(以及他们自己的安全笔记里)。

整个过程不到两分钟。无需账户,无需安装,没有永久记录。

一步步教你安全地在线发送密码

以下是详细的实操流程,任何人都可以直接参照执行:

- 如有需要,先生成一个强密码。如果你是在设置新凭据而非共享现有密码,请使用密码生成器创建一个不易被猜到的密码。不要在文本编辑器或备忘录应用里创建,因为它们可能会自动保存。

- 打开一次性密钥链接工具。无需账户,将密码粘贴到加密字段中。

- 设置过期条件。大多数工具支持按时间过期(例如 24 小时后)或按查看次数过期(打开一次即销毁)。对于密码,按查看次数过期几乎总是更好的选择。

- 复制生成的链接。这是你唯一需要通过常规渠道(邮件、Slack 等)发送的内容。

- 单独发送上下文信息。在另一条消息中告知收件人这是哪个服务的密码,以及要使用的用户名。这样即使链接被截获,对任何人来说也毫无价值。

- 确认收件人已接收。请收件人确认已打开链接。如果链接已过期但对方从未打开,你需要重新生成一个。

- 使用后轮换密码(条件允许时)。如果这是一个临时凭据,任务完成后请撤销或更改它。无论共享方式多么安全,这都是良好的安全习惯。

无论是把 Wi-Fi 密码分享给访客、把服务器凭据交给开发者,还是在账户配置完成后把登录信息发给客户,这套流程都适用。它可以轻松用于个人场景,也可以扩展到小团队工作流,无需任何基础设施支持。

用简单语言理解基于密码的加密

使用这些工具不需要成为密码学专家,但了解基本原理有助于你做出更好的判断。基于密码的加密(有时缩写为 PBE)是指使用从密码派生的密钥来加密数据的过程。当你把密码粘贴到安全共享工具中时,该工具通常会执行以下操作:

- 在数据离开你的浏览器之前,使用强加密算法(通常是 AES-256)对文本进行加密。

- 服务器上只存储加密后的版本,而非明文。

- 链接被访问后(或过期后),服务器上的加密数据随即被删除。

这意味着即使有人获得了服务器访问权限,也找不到任何有用的内容,数据要么已被加密到实际上无法恢复的程度,要么已经被彻底删除。这正是加密密码传输与通过"私密"渠道发送文本之间本质区别的核心机制。

对于需要大规模处理敏感数据的团队而言,这种方式也与更宏观的问题息息相关,即企业数据泄露是如何发生的,往往不是通过复杂的黑客攻击,而是通过遗留在通信渠道中的暴露凭据。

不同场景该用哪种方式

| 使用场景 | 推荐方式 | 原因 |

|---|---|---|

| 承包商一次性访问 | 一次性密钥链接 | 无持久记录,查看后自毁 |

| 团队长期共享凭据 | 带共享密码库的密码管理器 | 更好的审计记录和访问控制 |

| 个人账户交接(例如家庭成员) | 一次性密钥链接 | 无需账户,简单快速 |

| 向客户发送其账户登录信息 | 一次性密钥链接 | 专业可靠,你这边不留任何痕迹 |

| IT 支持紧急访问 | 设置短期过期的一次性密钥链接 | 时间限制缩短了暴露窗口 |

对于远程工作的团队来说,这种低摩擦的凭据共享方式是更广泛安全实践的一部分。远程办公安全的核心在于减少敏感信息的存储位置,而一次性链接正是做到了这一点。

如果你还需要处理密码以外的其他敏感信息,同样的原则同样适用。保护私信安全遵循类似的逻辑:最小化持久性,最大化加密强度,并赋予信息与其用途相符的最短生命周期。

总结

安全地共享密码不必复杂、昂贵,也不必依赖所有人使用相同的工具。一次性密钥链接工具加上简单的双渠道发送流程,就能获得企业级凭据管理的大部分安全效果,同时没有任何额外负担。关键洞察在于:一个不再存在的密码,是无法被盗取的。发送一次,确认已收到,让工具处理剩下的一切。如果你今天需要分享某些敏感内容,按本文描述的流程操作,花费的时间比写一封邮件还要少。

分享密码和私密信息,不留任何痕迹

使用我们的免费工具,为密码、备注和敏感文件创建一次性加密链接。无需账户,发送后不保留任何数据。

立即免费使用 →

只要工具使用客户端加密并在链接被访问后删除数据,就是安全的。请选择那些在数据离开浏览器之前就完成加密、且不需要注册账户的工具。这意味着服务器从不持有你的明文密码,即使服务器被入侵也没有任何内容可以泄露。

普通共享链接会无限期保持有效,任何拥有该链接的人都可以打开。一次性链接在第一次被查看后,或在设定的时间到期后,会自动销毁。这意味着暴露窗口极短,也不存在可能被转发、被索引或日后被发现的永久 URL。

选对工具就不需要。有几款密码共享工具专门为一次性、无账户使用场景设计。你粘贴密码,生成链接,然后发送。无需注册,无需订阅,没有存储的个人信息。这让它们非常适合偶尔使用,不会带来新的安全负担。

这可能意味着链接已按时间过期,或者有其他人先打开了它。无论哪种情况,都不要重新发送同一个密码。应将该凭据视为可能已泄露,如有可能立即重置,并用新密码生成一个全新的一次性链接。这次请及时确认收件人已收到。

可以。一次性加密链接同样适用于 API 密钥、私密备注、许可证码以及其他敏感文本。部分工具还支持加密文件传输。原则相同:信息传递一次后,从服务器上永久删除。