你是否好奇过,阅后即焚便签是如何保护你的敏感信息的?这类临时消息工具如今已成为分享密码、私密数据和一次性消息的重要手段——内容被读取后便自动消失。本文将带你深入了解其背后的技术原理,从加密机制到自动删除,一一拆解。

临时便签的加密基础

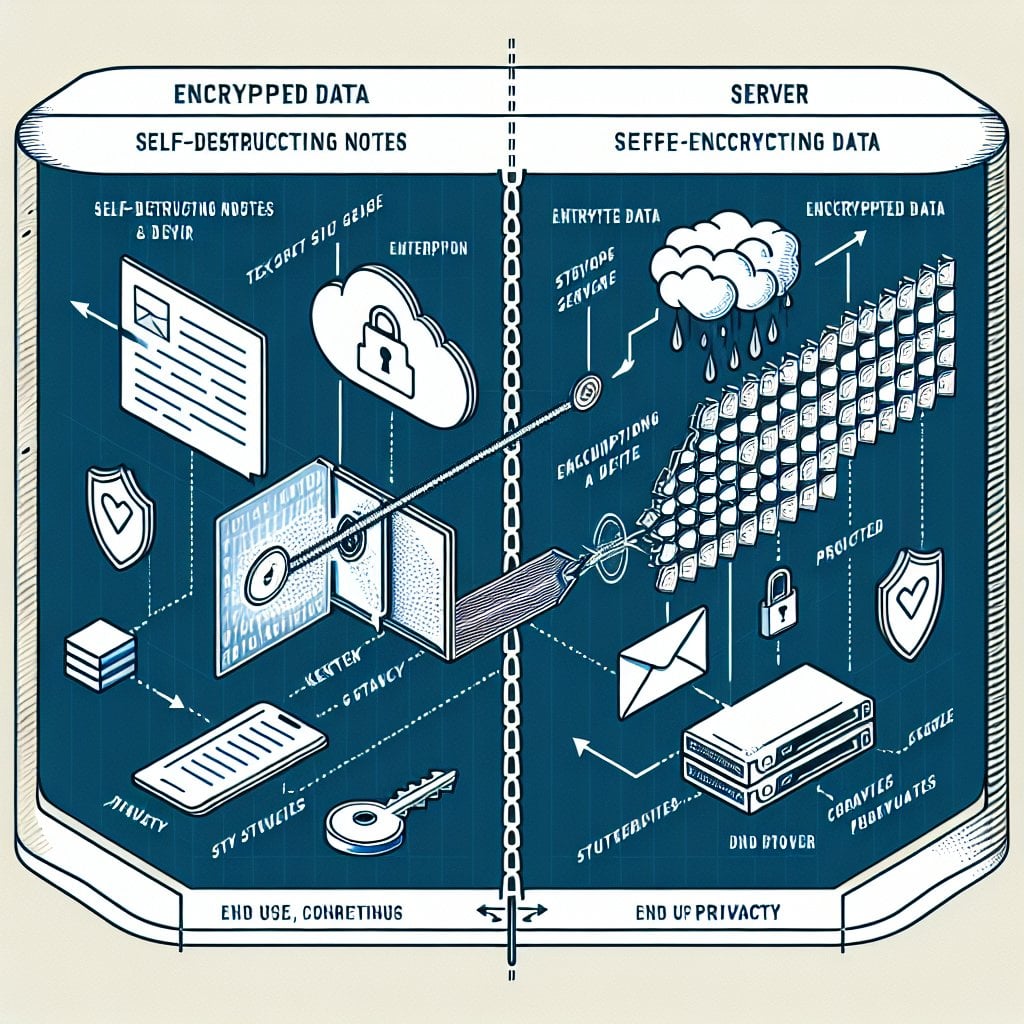

每一条安全的阅后即焚便签,都依赖强加密技术作为底层支撑。当你创建一条临时消息时,系统不会以明文形式将内容存储在服务器上,而是采用端对端加密(E2EE),将消息转化为不可读的密文。

加密流程大致如下:

- 消息在浏览器端完成加密后才会发送出去

- 系统为每条便签生成唯一的加密密钥

- 加密后的数据上传至服务器,但密钥始终保留在你这里

- 只有持有正确密钥的人才能解读消息内容

大多数服务采用 AES-256 加密算法,这是军事级别的安全标准。以当前的计算能力,破解它需要数十亿年。即使数据在传输过程中被截获,没有密钥也无法读取任何内容。

客户端加密与服务端加密的区别

这两种方式在安全性上差异显著,简单对比如下:

- 客户端加密:消息在离开你的设备之前,就已经在浏览器内完成加密。服务提供商始终看不到明文内容。

- 服务端加密:服务提供商先接收消息,再进行加密。这意味着明文数据会短暂存在于对方的系统中。

优质的阅后即焚便签服务均采用客户端加密。你无需信任服务提供商,因为他们根本看不到你的原始数据。

保护数据的浏览器安全机制

现代浏览器内置了多种安全工具,与加密机制协同工作,有效拦截常见攻击手段。

内存管理与数据清除

当你查看一条阅后即焚便签时,解密后的内容会短暂存在于设备内存中。安全的服务会在便签关闭后立即清除这部分数据,防止恢复工具从 RAM 中提取已删除的消息。

浏览器缓存管理同样至关重要。一般网站会缓存内容以提升加载速度,但阅后即焚便签服务会通过特殊的 HTTP 响应头阻止浏览器缓存敏感数据,常见的包括:

- Cache-Control: no-store - 指示浏览器不保存页面内容

- Pragma: no-cache - 防止旧版浏览器缓存内容

防御常见 Web 攻击

阅后即焚便签平台通常会综合运用多种浏览器安全机制来抵御威胁:

- 内容安全策略(CSP):阻止恶意脚本在页面上执行

- 强制 HTTPS:确保所有数据传输全程加密

- 跨站请求伪造(CSRF)令牌:拦截来自其他站点的未授权操作

- 同源策略:限制不同来源页面之间的交互行为

这些机制形成多层防护体系。即使某一层失效,其余层仍然有效,持续保护你的数据安全。

便签是如何真正"消失"的

"阅后即焚"不仅仅是隐藏内容那么简单。真正意义上的销毁,意味着加密数据从数据库中被彻底移除。

大多数服务提供多种触发删除的方式:

- 单次查看后删除:第一个人读取后立即销毁

- 定时过期:设定时间后自动删除(可按小时、天或周设置)

- 手动销毁:创建者在任何人读取前主动删除

- 最大查看次数:达到设定的查看次数后自动删除

删除过程分阶段执行:

- 系统在数据库中将该便签标记为待删除

- 清理程序将加密数据从存储中彻底移除

- 相关元数据(如创建时间、访问日志等)也一并删除

核心要点:

- 阅后即焚便签在数据离开浏览器前,就已通过客户端 AES-256 加密进行保护

- CSP、HTTPS 以及缓存控制响应头等浏览器机制,可有效防止未授权访问和数据恢复

- 真正的销毁意味着从数据库中彻底删除,而不仅仅是隐藏内容

- 多层安全机制协同工作,在数据的整个生命周期内提供全方位保护

总结

阅后即焚便签通过多层保护机制确保数据安全:强加密将消息转化为密文,浏览器安全工具拦截未授权访问,自动删除机制确保数据不会在服务器上长期留存。无论是分享密码、商业数据还是私人消息,这类工具都能为你提供一种可靠的在线敏感信息传递方式。

常见问题

在正确配置的情况下,阅后即焚便签删除后无法恢复。加密密钥仅存在于 URL 中,一旦加密数据从数据库中被移除,便什么都不剩了。不过,这一前提是服务商采用的是真正的硬删除,而非软删除(即将数据标记为已删除但实际仍保留在存储中)。

截图会绕过阅后即焚便签的技术保护机制。服务器上的加密数据虽然已被删除,但截图会在你的设备上留下永久的本地副本。部分服务会提示用户注意截图风险,但浏览器本身无法阻止屏幕截图操作。因此,请只将敏感便签分享给你信任的人。

加密密钥被放置在 URL 的井号(#)之后,即 URL 片段(fragment)部分。在正常的 HTTP 请求中,这部分内容不会被发送到服务器,因此服务端始终无法获取解密密钥。当你分享链接时,接收方的浏览器会使用该密钥在本地完成消息解密。这样一来,密钥与存储在服务器上的加密数据始终保持隔离。

在使用可信服务且加密机制完善的前提下,阅后即焚便签分享密码通常是安全的,远比通过电子邮件或普通即时通讯工具发送密码要安全得多。使用前请确认服务支持客户端加密、强制 HTTPS,并在查看后立即删除。为进一步提升安全性,建议通过与平时不同的渠道来发送链接。

阅后即焚便签专为一次性信息共享而设计,无需安装任何应用。加密即时通讯应用则面向注册用户之间的持续安全对话。便签通过简单的网页链接运作,读取后立即销毁;而即时通讯应用会保留对话记录,直到你手动删除为止。如果需要快速、临时地与任何人分享信息,便签是更合适的选择;如果需要与特定联系人进行持续的安全通信,则推荐使用加密即时通讯应用。