Pengurusan rahsia (secrets management) adalah topik yang selalu terasa seperti urusan pasukan keselamatan dalam mesyuarat suku tahunan, bukan sesuatu yang perlu difikirkan oleh pembangun pada petang Selasa yang biasa. Tapi bila tiba masanya nak hantar API key kepada jurutera backend baru yang baru join pasukan, atau serahkan kelayakan pangkalan data kepada kontraktor yang tengah baiki bug production, barulah semua ini jadi sangat nyata dan mendesak. Kebanyakan pembangun akan gapai apa sahaja yang paling mudah: mesej Slack, emel cepat, atau Google Doc dikongsi. Tabiat ini membawa risiko sebenar, dan ia berterusan sebab penyelesaian "betul" selalu rasa macam terlalu besar untuk satu handoff sahaja. Artikel ini akan kupas kenapa kaedah biasa sering gagal, apa yang vault-based tools sebenarnya selesaikan, di mana ia kurang berkesan, dan bagaimana pautan satu kali yang musnah sendiri mengisi jurang itu tanpa memerlukan sebarang infrastruktur langsung.

Perkara Utama:

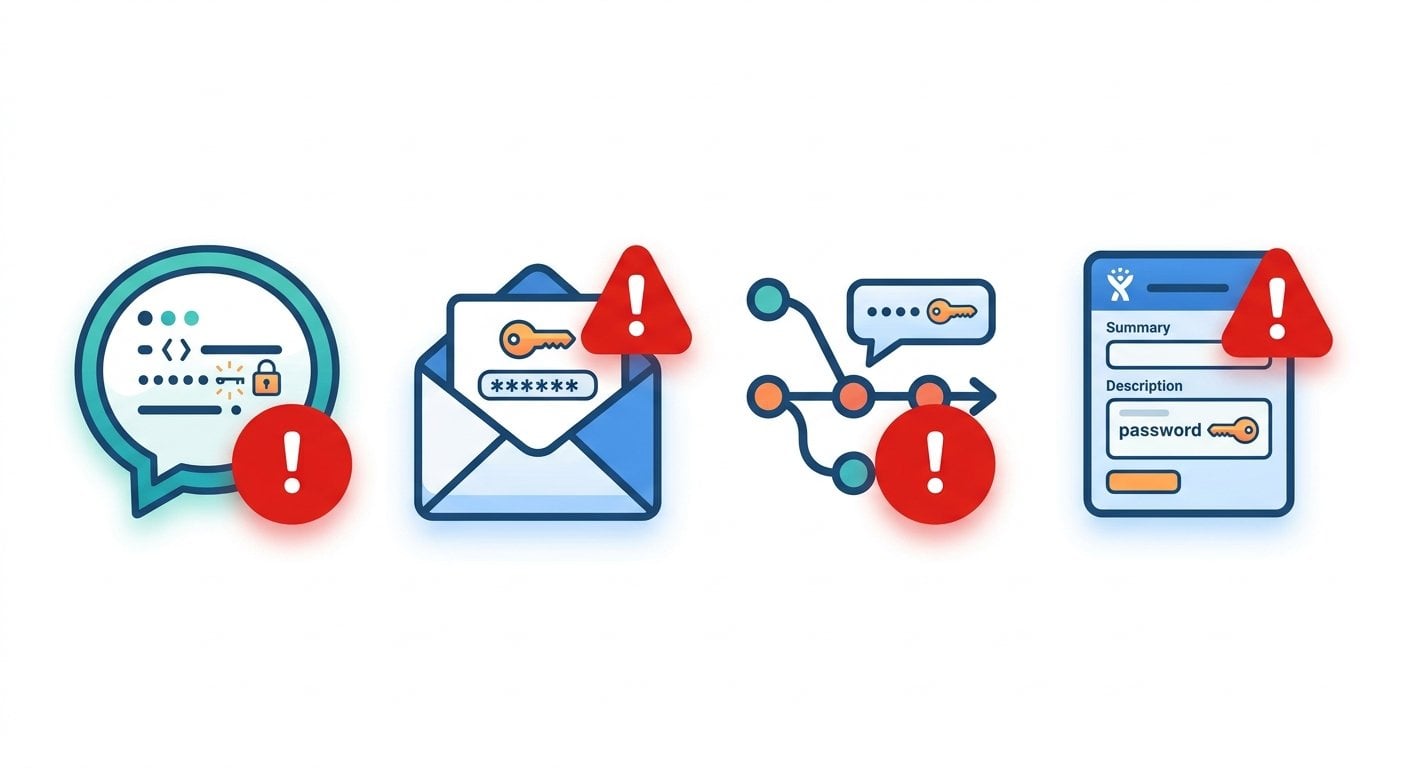

- Menghantar kelayakan melalui Slack, emel, atau chat meninggalkan rekod kekal yang boleh dicari, dan ia menjadi liabiliti lama selepas rahsia itu tidak lagi digunakan.

- Vault-based tools seperti HashiCorp Vault sangat berkuasa untuk keselamatan CI/CD pipeline dan putaran rahsia secara automatik, tetapi ia memerlukan masa persediaan yang tidak sesuai untuk handoff satu kali yang mendesak.

- Pautan satu kali yang musnah sendiri menyelesaikan jurang handoff antara manusia: rahsia boleh dibaca tepat sekali sahaja, kemudian dipadam, tanpa meninggalkan sebarang kesan dalam peti masuk atau log chat.

- Amalan terbaik pengurusan kelayakan termasuk menggunakan alat yang betul mengikut konteks yang betul, bukan memaksa satu penyelesaian untuk semua senario.

Jadual Kandungan

- Apa Yang Dikira Sebagai Rahsia Dalam Pembangunan

- Kenapa Kaedah Perkongsian Biasa Sering Gagal

- Apa Yang Vault-Based Secrets Management Tools Sebenarnya Lakukan

- Jurang Yang Jarang Dibincangkan: Handoff Antara Manusia

- Bagaimana Pautan Musnah Sendiri Menyelesaikan Masalah Handoff

- Contoh Nyata: Onboarding Pembangun Baru Hari Ini

- Amalan Terbaik Perkongsian Rahsia Untuk Pembangun

- Kesimpulan

Apa Yang Dikira Sebagai Rahsia Dalam Pembangunan

Dalam konteks pembangunan perisian, "rahsia" adalah sebarang maklumat yang memberikan akses kepada sistem, perkhidmatan, atau set data. Contoh yang paling lazim ialah:

- API keys - token yang mengesahkan aplikasi awak dengan perkhidmatan pihak ketiga seperti Stripe, Twilio, atau OpenAI

- Kata laluan pangkalan data - kelayakan untuk PostgreSQL, MySQL, MongoDB, atau mana-mana storan data lain

- Kunci peribadi SSH - digunakan untuk mengesahkan dengan pelayan jauh atau repositori kod

- OAuth tokens dan client secrets - digunakan dalam aliran pengesahan antara perkhidmatan

- Nilai konfigurasi khusus persekitaran - seperti kunci enkripsi atau signing secrets yang mesti kekal sulit

Yang membezakan ini daripada data konfigurasi biasa ialah pendedahan bersamaan dengan akses. Kalau seseorang dapat Stripe secret key awak, dia boleh mulakan caj. Kalau dia dapat kata laluan pangkalan data awak, dia boleh baca atau padam data awak. Risikonya bukan sekadar teori.

Memahami apa itu kelayakan dan bagaimana ia berfungsi dalam pengesahan membantu menjelaskan kenapa melindunginya semasa transit sama pentingnya dengan melindunginya semasa disimpan.

Kenapa Kaedah Perkongsian Biasa Sering Gagal

Kebanyakan pembangun sudah tahu mereka tidak patut hardcode kelayakan terus ke dalam kod sumber. Hardcoding kelayakan bermaksud menanam rahsia secara langsung dalam kod, contohnya menulis api_key = "sk-abc123..." dalam fail Python. Bila fail itu di-commit ke repositori Git, rahsia itu hidup dalam sejarah versi selama-lamanya, walaupun awak padamnya dalam commit kemudian. Alat seperti Gitleaks wujud khusus untuk mengimbas repositori bagi rahsia yang di-commit secara tidak sengaja.

Tapi risikonya melangkaui kod sumber. Inilah yang sebenarnya berlaku semasa perkongsian rahsia harian pembangun:

- Mesej langsung Slack - Mudah, tapi Slack menyimpan sejarah mesej. Kalau workspace pernah dikompromi, setiap rahsia yang pernah dihantar melalui DM terdedah. Slack juga boleh dicari, bermakna pekerja atau juruaudit pada masa hadapan boleh jumpa kelayakan yang dikongsi bertahun-tahun lalu.

- Emel - Emel dihantar dan disimpan merentasi pelbagai pelayan. Ia jarang dienkripsi hujung ke hujung, dan ia duduk dalam peti masuk, folder hantar, serta arkib sandaran tanpa had masa.

- Fail .env yang di-commit ke repositori - Walaupun pembangun menggunakan fail

.envuntuk memisahkan rahsia daripada kod, fail ini kadang-kadang terjerat dalam kawalan versi, sama ada secara tidak sengaja atau kerana.gitignoretidak disediakan dengan betul dari awal. - Tiket dan alat pengurusan projek - Menampal kata laluan pangkalan data dalam ulasan Jira atau isu GitHub adalah sangat biasa semasa respons insiden, apabila kelajuan terasa lebih penting daripada keselamatan. Ulasan tersebut dilog, diindeks, dan sering kelihatan kepada lebih ramai orang daripada yang dimaksudkan.

Masalah utama semua kaedah ini ialah kekekalan. Rahsia terus wujud di tempat yang sepatutnya hanya dilaluinya. Inilah yang pasukan keselamatan panggil "secret sprawl", dan ia adalah salah satu punca utama pelanggaran berkaitan kelayakan.

Untuk pandangan lebih mendalam tentang bagaimana ini berlaku di peringkat organisasi, lihat artikel kami tentang kenapa kebocoran data korporat berlaku dan bagaimana mesej musnah sendiri mencegahnya.

Apa Yang Vault-Based Secrets Management Tools Sebenarnya Lakukan

Alat pengurusan rahsia yang betul dibina untuk menyelesaikan masalah kekekalan pada skala besar. HashiCorp Vault, AWS Secrets Manager, dan platform seumpamanya berfungsi dengan memusatkan penyimpanan rahsia, mengawal akses melalui polisi, dan menyediakan jejak audit tentang siapa yang mengakses apa dan bila.

Nilai sebenar mereka terserlah dalam aliran kerja automatik. Dalam konteks keselamatan CI/CD pipeline, contohnya, pipeline deployment awak boleh meminta kata laluan pangkalan data daripada Vault pada masa runtime, menggunakannya untuk menjalankan migrasi, dan tidak menyimpannya di mana-mana. Rahsia disuntik ke dalam proses dan kemudian dibuang. Tiada pembangun yang nampaknya. Tiada fail log yang merakamnya. Pipeline mengesahkan dengan Vault menggunakan identitinya sendiri, dan Vault memutuskan sama ada untuk memberikan akses berdasarkan polisi yang telah ditetapkan.

Alat ini juga menyokong putaran rahsia, bermakna ia boleh menukar kata laluan pangkalan data secara automatik mengikut jadual dan mengemas kini semua perkhidmatan yang bergantung padanya, tanpa sebarang campur tangan manual.

Ini sangat berkuasa untuk sistem production dengan corak akses yang jelas. Tapi ia memerlukan:

- Instans Vault yang berjalan (atau perkhidmatan awan berbayar)

- Polisi yang ditulis dan diuji untuk setiap perkhidmatan atau peranan

- Masa untuk mengintegrasikan setiap aplikasi dengan Vault API atau ejennya

- Penyelenggaraan berterusan apabila infrastruktur berubah

Tiada satu pun daripada itu yang cepat. Persediaan Vault yang realistik untuk pasukan kecil mengambil masa beberapa hari hingga minggu untuk dilaksanakan dengan betul.

Jurang Yang Jarang Dibincangkan: Handoff Antara Manusia

Vault-based tools menyelesaikan penghantaran rahsia mesin ke mesin dengan sangat baik. Ia langsung tidak menyelesaikan penghantaran rahsia manusia ke manusia. Pertimbangkan senario ini:

- Pembangun baru join pada hari Isnin dan memerlukan kata laluan pangkalan data staging untuk menyediakan persekitaran tempatan mereka sebelum akses Vault diperuntukkan.

- Seorang kontraktor dibawa masuk untuk penglibatan dua hari dan memerlukan satu API key sahaja untuk menyiapkan kerja mereka. Mencipta identiti Vault penuh untuk kontraktor 48 jam adalah tidak berpadanan.

- Semasa insiden pada pukul 2 pagi, jurutera kanan perlu berkongsi token akses kecemasan dengan rakan sekerja yang dipanggil masuk untuk membantu. Tiada masa untuk mengkonfigurasi apa-apa.

Dalam ketiga-tiga kes ini, seorang manusia perlu menghantar kelayakan kepada manusia lain, sekarang juga, tanpa perlu membangunkan infrastruktur. Inilah jurang yang tiada vault-based tool direka untuk mengisinya. Dan kerana jurang itu wujud, pembangun kembali kepada Slack dan emel, iaitu tepat di situlah risiko itu berada.

Ini juga relevan untuk pasukan jarak jauh, di mana ketiadaan kedekatan fizikal menjadikan handoff yang mudah dan selamat lebih sukar. Panduan kami tentang keselamatan kerja jarak jauh dan alat mesej musnah sendiri membincangkan dinamik ini dengan lebih terperinci.

Bagaimana Pautan Musnah Sendiri Menyelesaikan Masalah Handoff

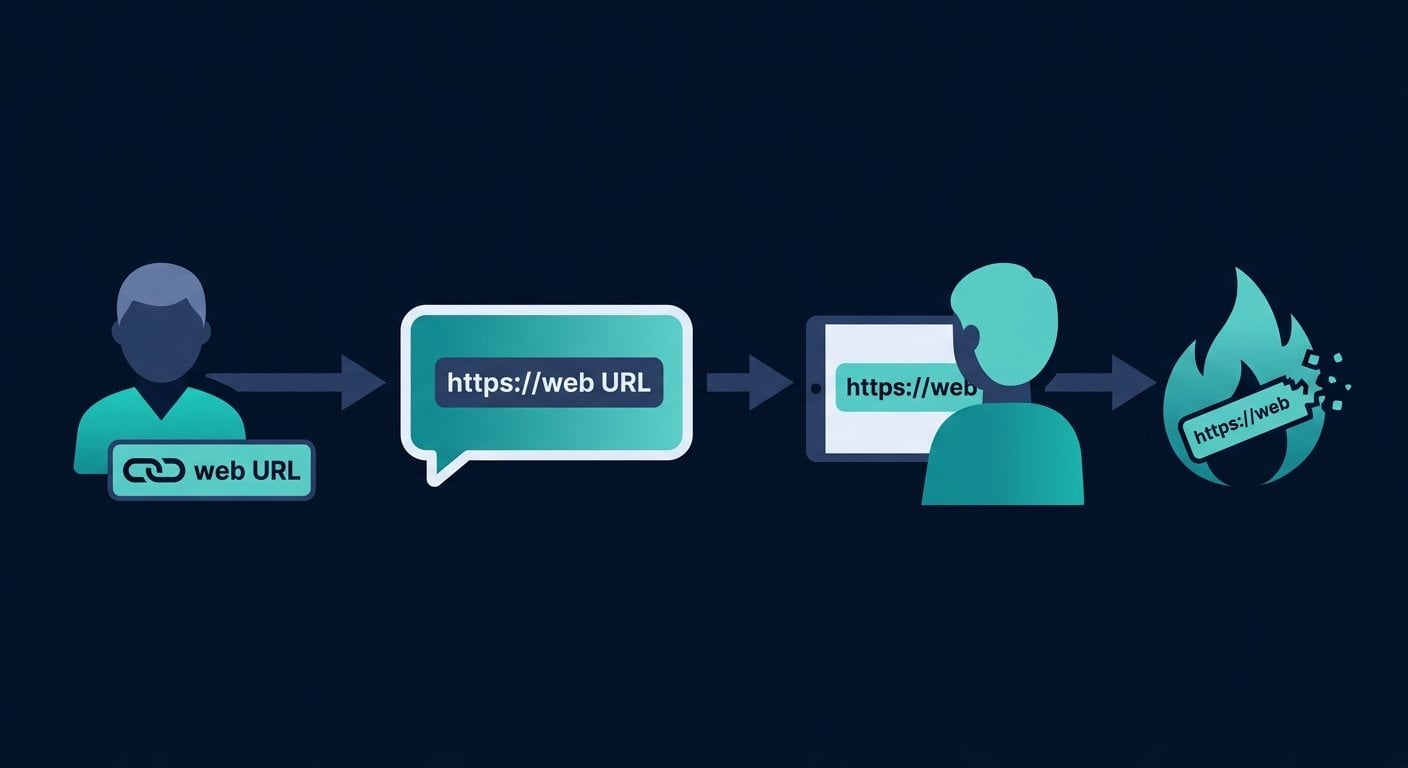

Pautan satu kali yang musnah sendiri berfungsi berdasarkan prinsip mudah: rahsia dienkripsi dan disimpan sementara di pelayan, boleh diakses hanya melalui URL unik. Sebaik sahaja seseorang membuka URL itu dan membaca kandungannya, data dipadam. Pautan berhenti berfungsi. Tiada apa yang tinggal untuk dijumpai.

Ini kadang-kadang dipanggil perkongsian kelayakan "bakar selepas membaca", dan ia secara langsung menangani masalah kekekalan. Rahsia tidak duduk dalam peti masuk sesiapa. Ia tidak berada dalam log chat. Ia tidak muncul dalam hasil carian enam bulan kemudian. Ia wujud cukup lama untuk dipindahkan dari satu orang ke orang lain, kemudian ia hilang.

Untuk memahami mekanisme enkripsi di sebalik pendekatan ini, artikel kami tentang bagaimana nota musnah sendiri berfungsi di sebalik tabir menerangkan butiran teknikal dengan jelas.

Kelebihan utama untuk perkongsian rahsia pembangun ialah:

- Tiada akaun diperlukan - Awak boleh jana pautan dalam beberapa saat tanpa perlu mendaftar untuk apa-apa.

- Tiada infrastruktur - Tiada apa yang perlu dipasang, dikonfigurasi, atau diselenggara.

- Pengesahan penghantaran - Kalau pautan sudah dibuka apabila rakan sekerja awak cuba menggunakannya, awak tahu sesuatu telah berlaku dan boleh membatalkan serta menjana semula dengan segera.

- Terhad masa secara lalai - Pautan tamat tempoh selepas tempoh yang ditetapkan walaupun tidak pernah dibuka, jadi pautan yang terlupa tidak menjadi liabiliti kekal.

Untuk pandangan lebih luas tentang bagaimana teknologi ini berfungsi dan apa yang ia cegah, lihat penerangan kami tentang apa itu pautan rahsia satu kali dan bagaimana ia mencegah kebocoran data.

Contoh Nyata: Onboarding Pembangun Baru Hari Ini

Ini adalah senario yang realistik. Pasukan awak menggunakan API pembayaran pihak ketiga, dan API key staging perlu sampai kepada pembangun baru, Alex, yang mula hari ini. Persediaan Vault awak hanya merangkumi production, dan Alex pun belum ada akses production lagi.

Tanpa alat pautan satu kali, prosesnya kelihatan seperti ini: awak salin kunci dari pengurus kata laluan awak, tampal ke dalam DM Slack kepada Alex, dan teruskan kerja. Kunci itu kini berada di pelayan Slack, dalam sejarah mesej Alex, dan dalam sejarah awak. Kalau mana-mana akaun pernah dikompromi, kunci itu terdedah.

Dengan pautan satu kali, prosesnya kelihatan seperti ini:

- Awak buka SecretNote, tampal API key ke dalam medan teks, dan tetapkan masa tamat tempoh (katakan, 24 jam).

- Awak salin pautan yang dijana dan hantarnya kepada Alex melalui Slack (atau emel, atau di mana-mana sahaja).

- Alex buka pautan, salin kunci, dan pautan musnah sendiri.

- Kalau Alex tersalah hantar pautan ke saluran yang salah sebelum membukanya, awak boleh tengok ia belum diakses lagi dan jana yang baru. Pautan lama tamat tempoh tanpa bahaya.

Rahsia itu melalui Slack, tapi hanya sebagai URL legap. Sesiapa yang memintas URL itu selepas Alex membukanya tidak mendapat apa-apa. Log saluran mengandungi pautan mati, bukan kelayakan aktif.

Aliran kerja ini tidak memerlukan persediaan, tiada akaun, dan mengambil masa kira-kira tiga puluh saat. Ia juga merupakan jawapan langsung kepada persoalan bagaimana cara berkongsi API key dengan selamat apabila awak tidak mempunyai vault.

Sebagai perbandingan, panduan kami tentang cara berkongsi kata laluan dengan selamat tanpa mendedahkannya merangkumi prinsip serupa yang digunakan untuk perkongsian kata laluan secara lebih umum.

Amalan Terbaik Perkongsian Rahsia Untuk Pembangun

Mengetahui cara menyimpan API keys dengan selamat dan cara berkongsinya adalah dua kemahiran yang berbeza. Berikut adalah rangka kerja praktikal yang mengambil kira kedua-duanya:

- Gunakan pemboleh ubah persekitaran, bukan nilai hardcoded - Simpan rahsia dalam fail

.envsecara tempatan dan suntiknya melalui persekitaran deployment awak dalam production. Jangan sekali-kali commit fail.envke kawalan versi. - Gunakan vault untuk akses mesin ke mesin dalam production - Kalau CI/CD pipeline awak perlu mengakses pangkalan data atau memanggil API, gunakan pengurus rahsia untuk menyuntik kelayakan pada masa runtime. Di sinilah vault-based tools bersinar.

- Gunakan pautan satu kali untuk handoff manusia ke manusia - Onboarding, akses kontraktor, dan respons insiden semuanya melibatkan manusia yang berkongsi rahsia dengan manusia lain. Di sinilah pautan musnah sendiri adalah alat yang betul.

- Putar rahsia selepas handoff - Sebaik sahaja penglibatan kontraktor tamat, batalkan dan putar sebarang kelayakan yang mereka akses. Ini mengehadkan kesan jika salinan rahsia mereka pernah dikompromi.

- Audit secret sprawl awak - Secara berkala cari dalam sejarah Slack, urutan emel, dan sistem tiket awak untuk corak yang kelihatan seperti API keys atau kata laluan. Alat wujud untuk membantu dengan ini, tapi kesedaran manual adalah permulaan yang baik.

- Anggap setiap rahsia mempunyai jangka hayat - Kelayakan yang tidak pernah diputar menjadi lebih berbahaya dari masa ke masa. Bina putaran ke dalam aliran kerja awak dari awal, walaupun ia hanya peringatan kalendar.

Panduan Pembangun OWASP tentang pelaksanaan selamat menyediakan konteks tambahan tentang bagaimana pengurusan kelayakan sesuai dalam kitaran pembangunan selamat yang lebih luas.

Kesimpulan

Pengurusan rahsia yang baik bukan tentang mempunyai alat yang paling canggih. Ia tentang memadankan alat yang betul dengan konteks yang betul. Sistem berasaskan vault adalah jawapan yang tepat untuk penghantaran kelayakan automatik mesin ke mesin dalam production. Ia adalah jawapan yang salah untuk pagi Selasa apabila awak perlu menghantar API key staging kepada pembangun yang mula hari ini. Pautan satu kali yang musnah sendiri mengisi jurang itu dengan tepat: tiada infrastruktur, tiada akaun, tiada rekod kekal. Rahsia berpindah dari satu orang ke orang lain dan kemudian hilang. Itu bukan penyelesaian sementara. Itu adalah alat yang betul untuk kerja tersebut.

Kongsi Kelayakan Dengan Selamat - Tanpa Vault

Jana pautan satu kali yang musnah sendiri untuk mana-mana API key, kata laluan, atau token. Ia musnah selepas dibaca, tidak meninggalkan kesan dalam log chat atau peti masuk, dan mengambil masa kurang dari 30 saat untuk digunakan.

Cipta Pautan Rahsia Awak Sekarang →

Secrets management merujuk kepada alat dan amalan yang digunakan untuk menyimpan, mengakses, dan mengedarkan kelayakan sensitif seperti API keys, kata laluan pangkalan data, dan token. Ia merangkumi cara rahsia disimpan dengan selamat semasa rehat dan cara ia dihantar kepada perkhidmatan dan orang yang memerlukannya, tanpa mendedahkannya secara tidak perlu.

Secret sprawl berlaku apabila kelayakan terkumpul merentasi pelbagai lokasi: mesej Slack, urutan emel, sejarah Git, tiket sokongan, dan dokumen dikongsi. Setiap salinan adalah titik pendedahan yang berpotensi. Bahayanya ialah kebanyakan salinan ini dilupakan, jadi ia tidak pernah diputar atau dibatalkan, dan penyerang boleh menemuinya lama selepas handoff asal.

API key yang bocor memberikan sesiapa yang menemuinya tahap akses yang sama seperti aplikasi yang dikeluarkan untuknya. Bergantung pada perkhidmatan, ini boleh bermakna caj tanpa kebenaran, kecurian data, penyalahgunaan perkhidmatan, atau pengambilalihan akaun. Kunci itu perlu dibatalkan segera setelah ditemui, dan semua log akses perlu disemak untuk aktiviti tanpa kebenaran.

Hardcoding kelayakan bermaksud menanam rahsia secara langsung dalam kod sumber, seperti menulis API key sebagai literal string dalam fail. Ini berbahaya kerana rahsia menjadi sebahagian daripada sejarah versi sebaik sahaja fail di-commit. Walaupun awak memadamnya kemudian, ia kekal dalam commit lama dan boleh dijumpai oleh sesiapa sahaja yang mempunyai akses repositori atau oleh alat pengimbasan automatik.

Gunakan pautan satu kali yang musnah sendiri. Tampal rahsia ke dalam alat seperti SecretNote, jana URL unik, dan hantar URL tersebut kepada penerima. Apabila mereka membukanya, kandungan dipaparkan sekali sahaja dan kemudian dipadam secara kekal. Tiada akaun atau infrastruktur diperlukan, dan tiada apa yang kekal dalam log chat atau emel selepas pautan dibuka.

Vault dan AWS Secrets Manager direka untuk penghantaran kelayakan automatik mesin ke mesin dalam sistem production. Ia memerlukan persediaan, konfigurasi, dan penyelenggaraan berterusan. SecretNote direka untuk handoff manusia ke manusia: tiada persediaan, tiada akaun, tiada infrastruktur. Ia menyelesaikan masalah yang berbeza - pemindahan selamat satu kali antara orang - bukannya pengurusan akses automatik berterusan.