Ramai orang beranggapan bahawa perkongsian kata laluan yang selamat memerlukan pengurus kata laluan khas, peti simpanan bersama, atau persediaan IT korporat. Tapi bagaimana kalau awak hanya perlu hantar kata laluan sekali sahaja, sekarang juga, kepada seseorang yang tidak menggunakan alat atau sistem yang sama? Mungkin awak sedang serahkan kelayakan pelayan staging klien. Mungkin awak sedang bantu ahli keluarga log masuk ke akaun bersama. Keperluannya nyata, masanya singkat, dan perkara terakhir yang awak mahukan ialah kata laluan itu tersimpan dalam rangkaian e-mel selama-lamanya. Panduan ini akan tunjukkan cara berkongsi kata laluan dengan selamat, tanpa perlu buat akaun, tanpa perlu pasang apa-apa, dan tanpa meninggalkan rekod kekal.

Jadual Kandungan

- Mengapa Kaedah Biasa Gagal

- Kesilapan Lazim Semasa Berkongsi Kata Laluan

- Seperti Mana Rupa Perkongsian Kata Laluan yang Selamat

- Contoh Praktikal: Menghantar Kata Laluan kepada Kontraktor

- Langkah demi Langkah: Cara Hantar Kata Laluan Secara Dalam Talian dengan Selamat

- Memahami Enkripsi Berasaskan Kata Laluan dengan Mudah

- Bila Guna Kaedah Mana

- Kesimpulan

Perkara Utama:

- E-mel, SMS, dan aplikasi sembang bukan saluran yang selamat untuk menghantar kata laluan, walaupun ia terasa mudah.

- Pautan rahsia satu kali menggunakan pemindahan kata laluan berenkripsi untuk memastikan kelayakan itu hilang selepas dibaca.

- Awak tidak perlukan akaun atau pengurus kata laluan untuk berkongsi kata laluan dengan selamat - cukup dengan alat yang betul dan proses yang jelas.

- Menghantar melalui dua saluran berbeza (pautan melalui satu saluran, frasa laluan melalui saluran lain) menambah lapisan perlindungan kedua yang praktikal.

Mengapa Kaedah Biasa Gagal

Sebelum kita bincang penyelesaiannya, penting untuk fahami dulu masalah sebenarnya. Apabila awak hantar kata laluan melalui saluran biasa, beberapa perkara berlaku yang mungkin awak tidak sedar:

- E-mel menyimpan mesej pada pelayan yang bukan dalam kawalan awak, selalunya tanpa had masa. Walaupun selepas awak padam mesej itu, ia mungkin masih wujud dalam sandaran, dalam peti masuk penerima, dan dalam peti masuk sesiapa yang mereka majukan.

- SMS dihantar dalam plaintext melalui rangkaian pembawa. Ia juga disandarkan secara automatik pada banyak telefon, dan boleh dilihat oleh sesiapa yang mengambil peranti tersebut.

- Slack, Teams, dan alat sembang seumpamanya menyimpan sejarah mesej. Kata laluan yang awak hantar dalam DM Slack dua tahun lalu mungkin masih boleh dicari oleh pentadbir atau muncul dalam eksport data.

- Tangkapan skrin atau foto disegerakkan ke storan awan, dikongsi secara tidak sengaja, dan diindeks dengan cara yang tidak dapat awak jangka.

Tiada satu pun daripada kaedah ini menggunakan pemindahan kata laluan berenkripsi. Mereka melayan kata laluan sama seperti mereka melayan "nak makan apa tengah hari?" - sekadar teks yang disimpan dan boleh diambil semula.

Kesilapan Lazim Semasa Berkongsi Kata Laluan

Memahami teori adalah satu perkara. Melihat bagaimana kesilapan ini berlaku dalam situasi sebenar pula lain ceritanya. Berikut adalah kesilapan paling lazim, dengan konteks dunia sebenar.

Kesilapan 1: Menghantar Kata Laluan Terus Melalui E-mel

Pada tahun 2021, sebuah agensi pemasaran kecil di UK mengalami kebocoran data klien. Siasatan mendedahkan bahawa akaun e-mel seorang pekerja bebas telah dikompromi beberapa bulan sebelumnya. Di dalam peti masuk tersebut: satu rangkaian e-mel yang mengandungi kelayakan log masuk untuk beberapa akaun media sosial klien, dihantar dalam teks biasa oleh pengurus akaun agensi. Kata laluan tersebut tidak pernah ditukar selepas serah terima awal. Kebocoran itu memberi kesan kepada empat klien dan mengakibatkan kerosakan reputasi yang ketara.

Ini bukan kes luar biasa. Ini adalah tingkah laku lalai kebanyakan pasukan kecil yang belum memformalkan proses perkongsian kelayakan.

Kesilapan 2: Menggunakan Semula Kata Laluan Bersama yang Sama Selama-lamanya

Kata laluan bersama yang "sementara" dihantar kepada kontraktor enam bulan lalu masih merupakan kelayakan yang aktif. Jika kontraktor itu sudah meninggalkan projek, bertukar kerja, atau peranti mereka sendiri telah dikompromi, kata laluan itu masih sah. Banyak organisasi mendapati semasa audit keselamatan bahawa berpuluh-puluh orang masih mempunyai akses kepada sistem melalui kelayakan yang tidak pernah ditukar selepas serah terima.

Kesilapan 3: Menghantar Kata Laluan dan Nama Pengguna dalam Mesej yang Sama

Walaupun seseorang hanya memintas satu mesej, menghantar nama pengguna dan kata laluan bersama-sama memberi mereka semua yang diperlukan. Ini amat berisiko dalam rangkaian e-mel di mana konteks (perkhidmatan mana, akaun mana) sudah pun kelihatan dalam baris subjek atau mesej terdahulu.

Kesilapan 4: Menggunakan Aplikasi "Selamat" yang Sebenarnya Tidak Dienkripsi Hujung ke Hujung

Ramai pengguna beranggapan bahawa WhatsApp, iMessage, atau Telegram (dalam mod biasa) sudah cukup selamat untuk kata laluan. Walaupun sebahagian daripada ini menawarkan enkripsi end-to-end untuk kandungan mesej, mereka masih menyimpan sejarah mesej pada peranti, menyegerakkan ke sandaran awan, dan boleh diakses oleh sesiapa yang mempunyai akses fizikal kepada telefon. Enkripsi melindungi daripada pintasan semasa transit, bukan daripada akses kepada peranti atau akaun.

Kesilapan 5: Tidak Mengesahkan bahawa Penerima Benar-benar Menerimanya

Pautan satu kali hanya berguna jika orang yang betul membukanya. Jika awak hantar pautan yang akan musnah sendiri dan tidak pernah sahkan dengan penerima bahawa mereka telah mengaksesnya, awak tidak tahu sama ada mereka membacanya atau pautan itu masih terbuka dan boleh diakses. Sentiasa ikuti dengan saluran berasingan untuk mengesahkan penerimaan.

Seperti Mana Rupa Perkongsian Kata Laluan yang Selamat

Matlamat kaedah yang selamat adalah mudah: kata laluan sampai kepada penerima yang dimaksudkan, kemudian ia berhenti wujud dalam sebarang bentuk yang boleh dicapai semula. Inilah yang direka bentuk oleh pautan rahsia satu kali.

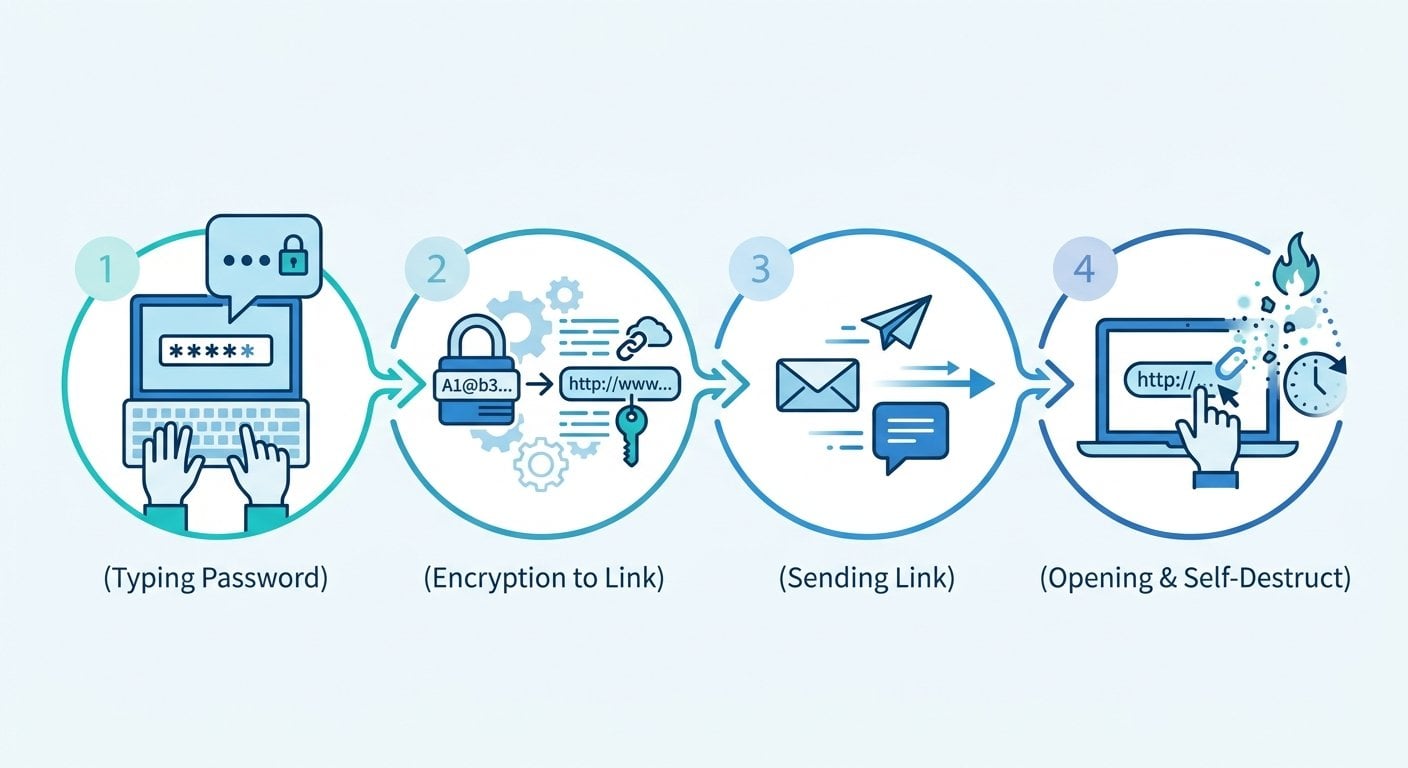

Pautan rahsia satu kali berfungsi seperti ini:

- Awak masukkan kata laluan ke dalam alat yang mengenkripsinya dan menjana pautan unik.

- Awak hantar pautan tersebut kepada penerima.

- Penerima membuka pautan, melihat kata laluan sekali, dan pautan itu dimusnahkan secara kekal.

- Jika ada orang lain cuba membuka pautan selepas itu, mereka tidak mendapat apa-apa - data sudah tiada.

Pendekatan ini menyelesaikan masalah teras: kata laluan tidak pernah duduk dalam rangkaian mesej, tidak pernah dimajukan, dan tidak pernah tertinggal dalam log pelayan. Enkripsi dan pemusnahan sendiri berlaku di peringkat infrastruktur, bukan sekadar helah antara muka pengguna.

Contoh Praktikal: Menghantar Kata Laluan kepada Kontraktor

Bayangkan awak seorang pengurus projek di syarikat SaaS. Seorang kontraktor baru memerlukan akses sementara ke persekitaran staging awak untuk menjalankan beberapa ujian. Awak ada kelayakannya. Mereka perlukan sekarang. Awak tidak berkongsi pengurus kata laluan, dan awak tidak akan sediakan satu untuk penglibatan dua hari.

Ini rupa versi yang tidak selamat:

- Awak taip kata laluan dalam mesej Slack: "Ini log masuknya: staging.yourapp.com | user: admin | pass: StagingPass2024"

- Mesej itu kini berada dalam sejarah Slack, boleh dicari oleh pentadbir ruang kerja, dan kelihatan kepada sesiapa yang pernah mempunyai akses kepada perbualan itu.

Ini rupa versi yang selamat:

- Awak buka alat perkongsian kata laluan (tiada akaun diperlukan).

- Awak taip kata laluan ke dalam medan berenkripsi dan tetapkan ia untuk tamat tempoh selepas satu paparan.

- Awak salin pautan yang dijana dan hantarkan kepada kontraktor melalui Slack atau e-mel.

- Awak hantar nama pengguna dan URL tapak staging melalui mesej berasingan, supaya pautan sahaja tidak mendedahkan apa-apa yang berguna tanpa konteks.

- Awak minta kontraktor sahkan bahawa mereka telah mengakses pautan. Sebaik sahaja mereka berbuat demikian, kata laluan tidak lagi wujud di mana-mana kecuali dalam ingatan mereka (dan sebaik-baiknya nota selamat mereka sendiri).

Keseluruhan proses ini mengambil masa kurang daripada dua minit. Tiada akaun. Tiada pemasangan. Tiada rekod kekal.

Langkah demi Langkah: Cara Hantar Kata Laluan Secara Dalam Talian dengan Selamat

Berikut adalah proses praktikal, dipecahkan untuk sesiapa sahaja yang ingin ikuti:

- Jana kata laluan yang kukuh dahulu (jika perlu). Jika awak sedang menyediakan kelayakan baru dan bukan berkongsi yang sedia ada, gunakan penjana kata laluan untuk cipta sesuatu yang tidak mudah diteka. Jangan cipta dalam editor teks atau aplikasi nota di mana ia mungkin disimpan secara automatik.

- Buka alat pautan rahsia satu kali. Tiada akaun diperlukan. Tampal kata laluan ke dalam medan berenkripsi.

- Tetapkan syarat tamat tempoh. Kebanyakan alat membenarkan awak memilih antara tamat tempoh berasaskan masa (contohnya, 24 jam) dan tamat tempoh berasaskan paparan (tamat selepas satu kali buka). Untuk kata laluan, tamat tempoh berasaskan paparan hampir selalu pilihan yang betul.

- Salin pautan yang dijana. Inilah satu-satunya perkara yang awak hantar melalui saluran biasa awak (e-mel, Slack, dan sebagainya).

- Hantar konteks secara berasingan. Beritahu penerima perkhidmatan mana kata laluan itu untuk, dan nama pengguna yang perlu digunakan, dalam mesej berasingan. Dengan cara ini, pautan sahaja tidak berguna kepada sesiapa yang memintas.

- Sahkan penerimaan. Minta penerima sahkan bahawa mereka membuka pautan. Jika mereka tidak pernah membukanya dan pautan telah tamat tempoh, awak perlu jana yang baru.

- Tukar kata laluan selepas digunakan (jika boleh). Jika kelayakan itu sementara, batalkan atau tukarnya sebaik sahaja tugasan selesai. Ini adalah amalan kebersihan yang baik tanpa mengira betapa selamatnya awak berkongsinya.

Proses ini berfungsi sama ada awak berkongsi kata laluan Wi-Fi dengan tetamu, menyerahkan kelayakan pelayan kepada pembangun, atau menghantar log masuk akaun klien mereka sendiri selepas persediaan. Ia boleh disesuaikan untuk kegunaan peribadi mahupun aliran kerja pasukan kecil tanpa memerlukan sebarang infrastruktur.

Memahami Enkripsi Berasaskan Kata Laluan dengan Mudah

Awak tidak perlu jadi kriptografer untuk menggunakan alat ini, tetapi memahami asasnya membantu awak membuat keputusan yang lebih baik. Enkripsi berasaskan kata laluan (kadang-kadang disingkat sebagai PBE) adalah proses menggunakan kunci yang diterbitkan daripada kata laluan untuk mengenkripsi data. Apabila awak tampal kata laluan ke dalam alat perkongsian selamat, alat itu biasanya melakukan perkara berikut:

- Mengenkripsi teks menggunakan algoritma yang kukuh (biasanya AES-256) sebelum ia meninggalkan pelayar awak.

- Menyimpan hanya versi berenkripsi pada pelayan, bukan plaintext.

- Memadam data berenkripsi dari pelayan sebaik sahaja pautan diakses (atau apabila ia tamat tempoh).

Ini bermakna walaupun seseorang mendapat akses kepada pelayan, mereka tidak akan menemui apa-apa yang berguna - data sama ada dienkripsi melampaui pemulihan praktikal atau sudah pun dipadam. Inilah mekanisme teras yang menjadikan pemindahan kata laluan berenkripsi berbeza secara bermakna daripada sekadar menghantar teks melalui saluran "peribadi".

Bagi pasukan yang mengendalikan data sensitif pada skala besar, pendekatan seperti ini juga berkaitan dengan kebimbangan yang lebih luas tentang bagaimana kebocoran data korporat berlaku - selalunya bukan melalui penggodaman canggih, tetapi melalui kelayakan yang dibiarkan terdedah dalam saluran komunikasi.

Bila Guna Kaedah Mana

| Situasi | Kaedah Disyorkan | Sebab |

|---|---|---|

| Akses kontraktor satu kali | Pautan rahsia satu kali | Tiada rekod kekal, musnah sendiri selepas paparan |

| Perkongsian kelayakan pasukan berterusan | Pengurus kata laluan dengan peti simpanan bersama | Jejak audit dan kawalan akses yang lebih baik |

| Serah terima akaun peribadi (contohnya, keluarga) | Pautan rahsia satu kali | Tiada akaun diperlukan, mudah dan pantas |

| Klien menerima log masuk mereka sendiri | Pautan rahsia satu kali | Profesional, tiada kesan tertinggal di pihak awak |

| Akses kecemasan untuk sokongan IT | Pautan rahsia satu kali dengan tamat tempoh singkat | Had masa mengurangkan tempoh pendedahan |

Bagi pasukan yang bekerja dari jauh, pendekatan perkongsian kelayakan tanpa geseran ini adalah sebahagian daripada set amalan yang lebih luas. Keselamatan kerja jauh bergantung kepada mengurangkan bilangan tempat maklumat sensitif disimpan, dan pautan satu kali melakukan tepat itu.

Jika awak juga berurusan dengan jenis maklumat sensitif lain selain kata laluan, prinsip yang sama terpakai. Menjaga mesej peribadi tetap selamat mengikut logik yang serupa: kurangkan kekekalan, maksimumkan enkripsi, dan berikan maklumat jangka hayat sesingkat mungkin yang sesuai dengan tujuannya.

Kesimpulan

Perkongsian kata laluan yang selamat tidak perlu rumit, mahal, atau bergantung kepada semua orang menggunakan alat yang sama. Gabungan alat pautan rahsia satu kali dan proses penghantaran dua saluran yang mudah memberikan kebanyakan manfaat keselamatan pengurusan kelayakan peringkat enterprise, tanpa bebanan tambahan. Pandangan utamanya adalah ini: kata laluan yang tidak lagi wujud tidak boleh dicuri. Hantar sekali, pastikan ia diterima, dan biarkan alat itu uruskan selebihnya. Jika awak perlu berkongsi sesuatu yang sensitif hari ini, proses yang diterangkan di sini mengambil masa lebih singkat daripada menulis e-mel.

Kongsi Kata Laluan dan Rahsia Tanpa Meninggalkan Kesan

Gunakan alat percuma kami untuk mencipta pautan berenkripsi satu kali untuk kata laluan, nota, dan fail sensitif. Tiada akaun diperlukan, tiada data disimpan selepas penghantaran.

Cuba Alat Percuma Kami →

Ya, jika alat itu menggunakan enkripsi sisi klien dan memadam data selepas pautan diakses. Cari alat yang mengenkripsi sebelum data meninggalkan pelayar awak dan yang tidak memerlukan akaun. Ini bermakna pelayan tidak pernah menyimpan plaintext kata laluan awak dan tidak ada apa-apa untuk didedahkan walaupun ia dikompromi.

Pautan kongsi biasa kekal aktif selama-lamanya dan boleh dibuka oleh sesiapa yang memilikinya. Pautan satu kali musnah sendiri selepas paparan pertama, atau selepas tempoh masa yang ditetapkan. Ini bermakna tempoh pendedahan adalah minimum, dan tiada URL kekal yang boleh dimajukan, diindeks, atau dijumpai kemudian.

Tidak dengan alat yang betul. Beberapa alat perkongsian kata laluan direka bentuk khusus untuk kegunaan satu kali tanpa akaun. Awak tampal kata laluan, jana pautan, dan hantarkannya. Tiada pendaftaran, tiada langganan, tiada profil tersimpan. Ini menjadikannya sesuai untuk kegunaan sekali-sekala tanpa mewujudkan kewajipan keselamatan baru.

Ini mungkin bermakna pautan tamat tempoh mengikut masa, atau seseorang lain membukanya terlebih dahulu. Dalam apa jua keadaan, jangan hantar semula kata laluan yang sama. Anggap kelayakan itu berpotensi telah dikompromi, tetapkan semula jika boleh, dan jana pautan satu kali baru dengan kata laluan yang baharu. Sahkan penerimaan dengan segera kali ini.

Ya. Pautan berenkripsi satu kali berfungsi sama baik untuk kunci API, nota peribadi, kod lesen, dan teks sensitif lain. Sesetengah alat juga menyokong pemindahan fail berenkripsi. Prinsip yang sama terpakai: maklumat dihantar sekali dan kemudian dibuang secara kekal dari pelayan.