자기 파괴 메모가 민감한 정보를 어떻게 안전하게 보호하는지 궁금하신 적 있나요? 이런 일회성 메시지 도구는 이제 비밀번호, 개인 데이터, 읽은 후 사라지는 메시지를 공유할 때 필수적인 수단이 됐어요. 이 글에서는 암호화부터 자동 삭제까지, 자기 파괴 메모의 기술적 원리를 자세히 살펴볼게요.

일회성 메모의 암호화 기반

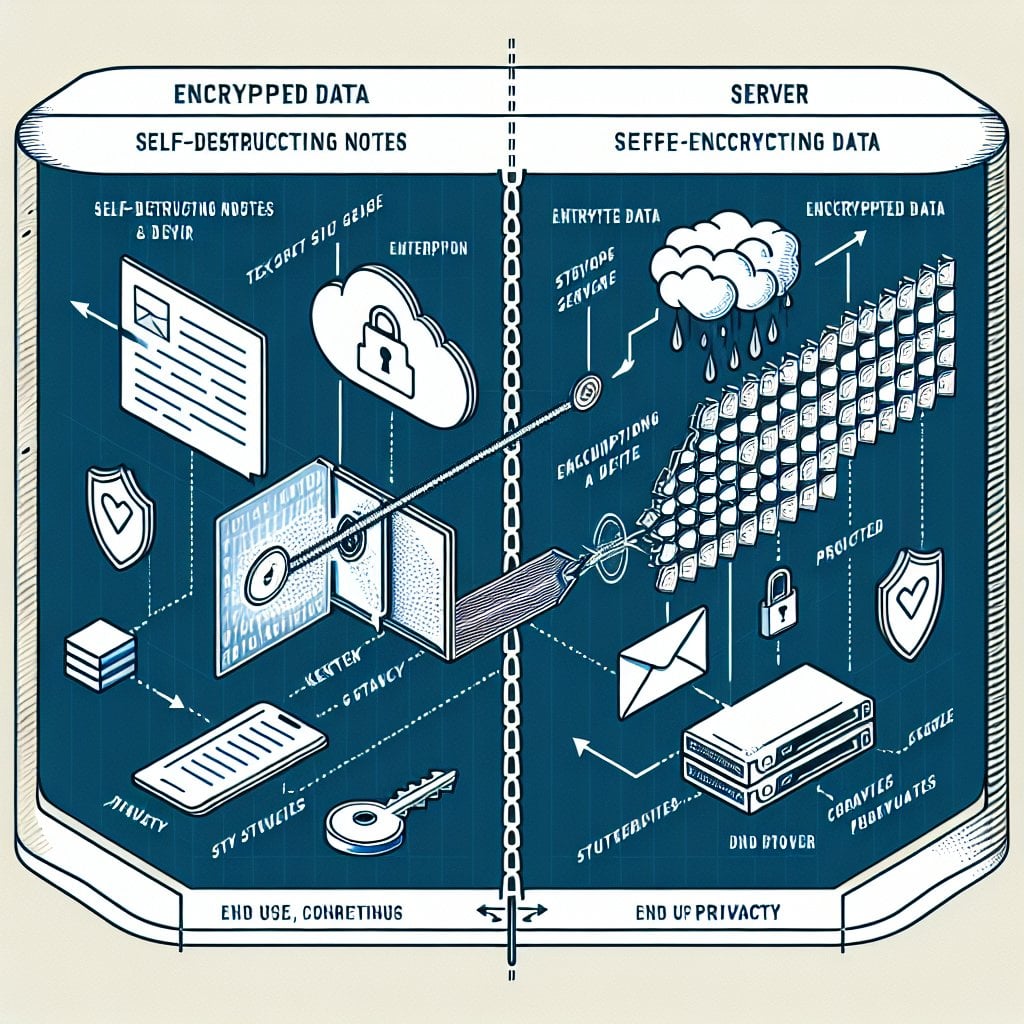

안전한 자기 파괴 메모는 모두 강력한 암호화를 기반으로 해요. 임시 메시지를 작성하면, 시스템은 텍스트를 서버에 평문으로 저장하지 않아요. 대신 종단 간 암호화(E2EE)를 사용해 메시지를 읽을 수 없는 데이터로 변환해요.

암호화 프로세스는 다음과 같이 작동해요:

- 메시지가 전송되기 전에 브라우저 내에서 암호화돼요

- 해당 메모 전용 고유 암호화 키가 생성돼요

- 암호화된 데이터는 서버로 전송되지만, 키는 사용자 측에 남아요

- 올바른 키를 가진 사람만 메시지를 읽을 수 있어요

대부분의 서비스는 AES-256 암호화를 사용해요. 이는 군사급 표준으로, 현재의 컴퓨팅 성능으로는 해독하는 데 수십억 년이 걸려요. 누군가 데이터를 가로채더라도 키 없이는 내용을 읽을 수 없어요.

클라이언트 측 암호화 vs. 서버 측 암호화

이 차이는 보안에서 매우 중요해요. 간단히 정리하면 다음과 같아요:

- 클라이언트 측 암호화: 메시지가 기기를 떠나기 전에 브라우저 내에서 암호화돼요. 서비스 제공자는 평문을 절대 볼 수 없어요.

- 서버 측 암호화: 제공자가 메시지를 먼저 수신한 후 암호화해요. 이 과정에서 평문이 서버에 잠깐 존재하는 순간이 생겨요.

가장 좋은 자기 파괴 메모 서비스는 클라이언트 측 암호화를 사용해요. 제공자가 데이터를 읽을 수 있는 형태로 절대 접근하지 못하기 때문에, 제공자를 신뢰할 필요가 없어요.

데이터를 보호하는 브라우저 보안 기능

최신 브라우저에는 암호화와 함께 작동하는 내장 보안 도구가 있어요. 이 기능들은 일반적인 공격 방법을 차단하는 데 도움을 줘요.

메모리 관리와 데이터 삭제

자기 파괴 메모를 열람할 때, 복호화된 내용이 잠시 기기의 메모리에 존재해요. 안전한 서비스는 메모가 닫힌 직후 이 데이터를 즉시 삭제해요. 이렇게 하면 복구 도구가 RAM에서 삭제된 메시지를 추출하는 것을 막을 수 있어요.

브라우저 캐시 관리도 중요해요. 대부분의 웹사이트는 속도를 위해 콘텐츠를 캐시에 저장해요. 하지만 자기 파괴 메모 서비스는 특수한 HTTP 헤더를 사용해 브라우저가 민감한 데이터를 캐시하지 못하도록 막아요. 여기에는 다음이 포함돼요:

- Cache-Control: no-store - 브라우저에 페이지를 저장하지 말라고 지시해요

- Pragma: no-cache - 구형 브라우저가 콘텐츠를 캐시하는 것을 방지해요

일반적인 웹 공격으로부터의 보호

자기 파괴 메모 플랫폼은 여러 브라우저 보안 도구를 활용해 위협을 차단해요:

- 콘텐츠 보안 정책(CSP): 페이지에서 악성 스크립트가 실행되는 것을 막아요

- HTTPS 강제 적용: 모든 데이터 전송을 암호화 상태로 유지해요

- 사이트 간 요청 위조(CSRF) 토큰: 다른 사이트에서의 무단 요청을 차단해요

- 동일 출처 정책(Same-Origin Policy): 서로 다른 출처의 페이지가 상호작용하는 방식을 제한해요

이 도구들은 다층적으로 작동해요. 하나가 실패하더라도 나머지가 여전히 활성화되어 데이터를 보호해요.

메모가 실제로 사라지는 방식

"자기 파괴"는 단순히 콘텐츠를 숨기는 것이 아니에요. 진정한 삭제는 암호화된 데이터가 데이터베이스에서 완전히 제거되는 것을 의미해요.

대부분의 서비스는 삭제를 트리거하는 여러 방법을 제공해요:

- 1회 열람 후 삭제: 첫 번째 사람이 읽은 직후 메모가 삭제돼요

- 시간 기반 만료: 설정된 기간(시간, 일, 주) 후 자동 삭제돼요

- 수동 삭제: 작성자가 누군가 읽기 전에 메모를 직접 삭제해요

- 최대 열람 횟수: 설정된 횟수만큼 열람 후 삭제돼요

삭제 프로세스는 단계적으로 진행돼요:

- 시스템이 데이터베이스에서 해당 메모를 삭제 대상으로 표시해요

- 정리 프로세스가 스토리지에서 암호화된 데이터를 제거해요

- 생성 시간, 접근 로그 등 관련 메타데이터도 함께 삭제돼요

핵심 요약:

- 자기 파괴 메모는 클라이언트 측 AES-256 암호화를 사용해 데이터가 브라우저를 떠나기 전에 보호해요

- CSP, HTTPS, 캐시 헤더 등의 브라우저 기능이 무단 접근과 데이터 복구를 방지해요

- 진정한 삭제는 콘텐츠를 숨기는 것이 아닌 데이터베이스에서의 완전한 제거를 의미해요

- 여러 보안 계층이 함께 작동해 데이터의 전체 생명주기 동안 보호해요

마치며

자기 파괴 메모는 여러 겹의 보호 계층을 사용해 데이터를 안전하게 지켜요. 강력한 암호화가 메시지를 변환하고, 브라우저 보안 도구가 무단 접근을 차단하며, 자동 삭제가 데이터가 필요 이상으로 서버에 남지 않도록 보장해요. 비밀번호, 업무 데이터, 개인 메시지 등 무엇을 공유하든 이 도구들은 온라인에서 민감한 정보를 공유하는 신뢰할 수 있는 방법을 제공해요.

자주 묻는 질문

올바르게 설정된 경우, 자기 파괴 메모는 삭제 후 복구할 수 없어요. 암호화 키는 URL에만 존재해요. 암호화된 데이터가 데이터베이스에서 제거되면 아무것도 남지 않아요. 단, 이는 서비스가 소프트 삭제(데이터를 삭제된 것으로 표시하지만 실제로는 저장 유지)가 아닌 진정한 삭제를 사용하는 경우에만 해당돼요.

스크린샷은 자기 파괴 메모의 기술적 보호를 우회해요. 원본 암호화 데이터는 서버에서 삭제되지만, 스크린샷은 기기에 영구적인 로컬 사본을 만들어요. 일부 서비스는 스크린샷에 대해 사용자에게 경고하지만, 브라우저는 화면 캡처를 막을 수 없어요. 신뢰할 수 있는 사람에게만 민감한 메모를 공유하세요.

암호화 키는 URL의 해시 기호(#) 뒤에 위치해요. URL의 이 부분은 일반적인 HTTP 요청 시 서버로 전송되지 않아요. 서버는 복호화 키를 절대 볼 수 없어요. 링크를 공유하면 수신자의 브라우저가 키를 사용해 로컬에서 메시지를 복호화해요. 이렇게 키는 서버에 저장된 암호화 데이터와 분리된 상태를 유지해요.

네, 적절한 암호화를 갖춘 신뢰할 수 있는 서비스를 사용한다면 자기 파괴 메모로 비밀번호를 공유하는 것은 일반적으로 안전해요. 이메일이나 일반 메시지 앱으로 비밀번호를 보내는 것보다 훨씬 안전해요. 서비스가 클라이언트 측 암호화, HTTPS, 열람 후 즉시 삭제를 사용하는지 확인하세요. 추가 보안을 위해 평소 사용하는 채널과 다른 경로로 링크를 공유하세요.

자기 파괴 메모는 1회성 공유를 위해 설계됐어요. 앱 설치가 필요 없어요. 암호화 메시지 앱은 등록된 사용자 간의 지속적인 보안 대화를 지원해요. 메모는 간단한 웹 링크로 작동하며 즉시 삭제돼요. 메시지 앱은 수동으로 삭제할 때까지 대화 기록을 유지해요. 누구와든 빠르게 임시 공유가 필요할 때는 메모를 사용하고, 특정 연락처와 정기적인 보안 소통이 필요할 때는 암호화 메시지 앱을 사용하세요.